Armは、Stream Technologiesの買収により、IoT接続とデバイス管理機能を拡張します

腕のヒマムッカマラ

腕のヒマムッカマラ

腕 2035年までに接続された1兆台のデバイスに関するのビジョンは、企業がIoTデータから真のビジネス価値を引き出す機会を含む多くの要因によって推進されています。 ArmのIoTCloudServicesのシニアバイスプレジデント兼ゼネラルマネージャーであるHimaMukkamalaは、このデータを活用することのメリットは明らかです。効率の向上、市場投入までの時間の短縮、コスト削減、新しい収益源です。これらのメリットを受け入れることは、最終的には、データが信頼され、安全で、迅速にアクセスできるようにして、意味のある洞察を提供することになります。

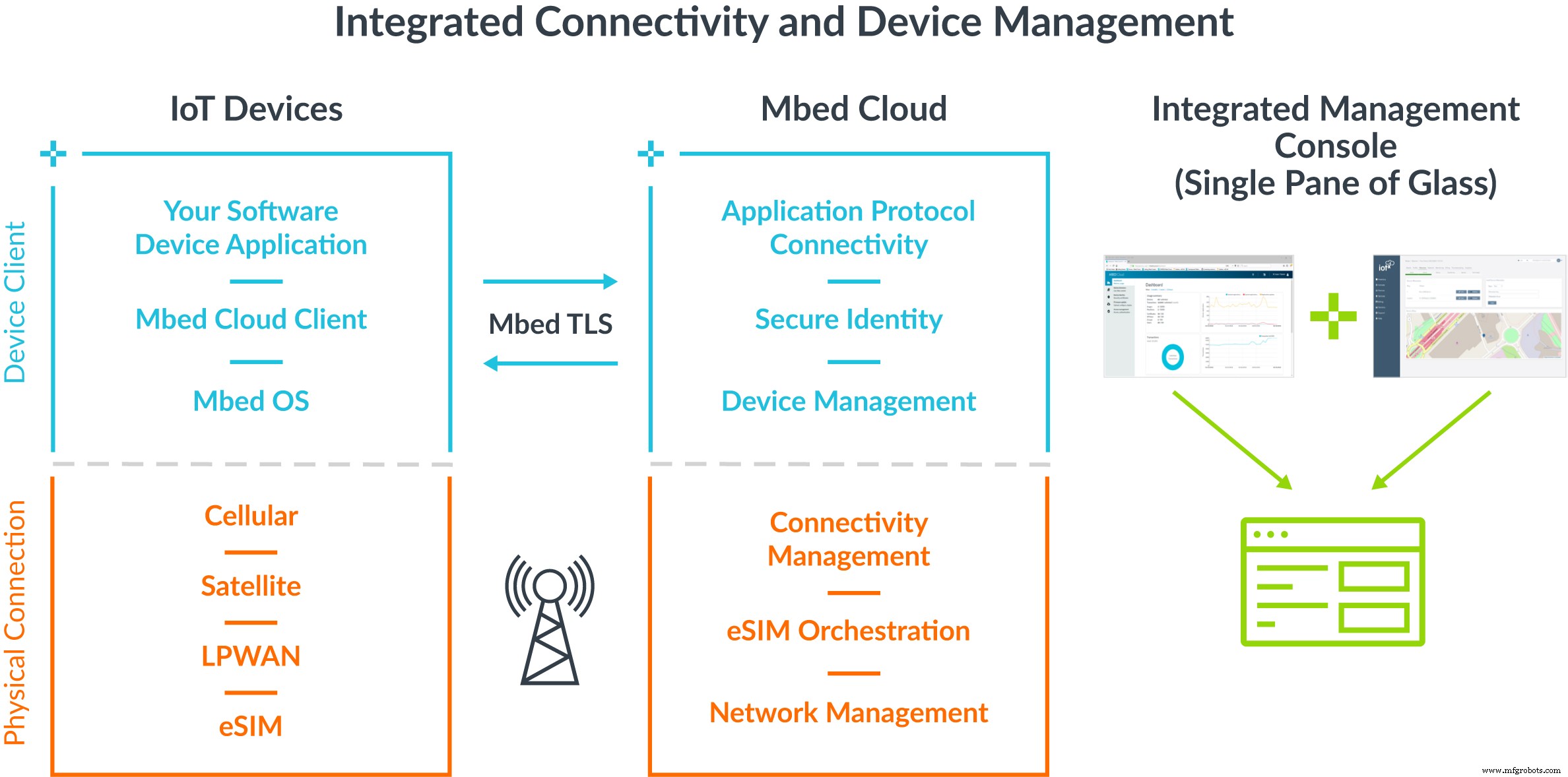

Arm MbedIoTデバイス管理プラットフォーム 組織が接続されたデバイスを大規模に安全に開発、プロビジョニング、および管理できるようにすることで、これらの要件に対応します。 Stream Technologies の買収により、MbedIoTデバイス管理プラットフォームの次の進化が現在進行中です。 これはプラットフォームと統合され、場所やネットワークに関係なく、すべてのデバイスの接続管理を可能にします。

Streamは、単一のユーザーインターフェイスを介して管理できる、セルラー、LoRa、衛星などのすべての主要なワイヤレスプロトコルにわたる物理的な接続をサポートします。すべてのIoTデバイスをシームレスに接続することは、あらゆるユースケースで適切な時間とコストでデータにアクセスできるようにするために重要です。

2000年に設立されたStreamは、770,000を超える管理対象サブスクライバーと1日あたり2TBの平均トラフィックを維持する主要な接続管理テクノロジープロバイダーです。 Streamは、企業に1回のビルドを提供し、あらゆるIoTデバイスを展開できるサプライチェーンをどこにでも展開し、ネットワークを見つけ、自己認証し、自動的にプロビジョニングして最低コストのチャネルに接続し、複数のシステムとのインターフェースや複数のビジネスの開発の必要性を排除します。契約。これにより、組織はデバイスを接続し、使用できる意味のあるデータストリームを提供するための時間、複雑さ、コストを削減できます。

StreamのテクノロジーとArmのMbedIoTデバイス管理プラットフォームを組み合わせることで、組織は、デバイスを管理、接続、プロビジョニング、更新するための堅牢なエンドツーエンドのIoTプラットフォームを簡単にスケーラブルで柔軟に利用できるようになります。

このスケーラビリティは、数十億から数兆の接続デバイスに移行する際に重要です。さらに、Streamは GSMA とシームレスに連携します チップからクラウドまでのIoTデバイスの安全なIDと最適な接続を確保するための、ArmKigenやパートナーSIMソリューションを含む準拠したEmbeddedSubscriber Identity Module(eSIM)ソリューション。

お客様には、ストリームの取得とMbedIoTデバイス管理プラットフォームとの統合による主なメリットがいくつかあります。

- デバイスのライフサイクル全体(展開、接続、プロビジョニング、管理、更新)を通じて顧客の可視性と管理機能を提供する単一のガラス板

- ポリシーを伝達および接続するeSIMオーケストレーションにより、IoT接続の効率と規模を促進するゼロタッチオンボーディングが可能になります

- ネットワークタイプ全体のグローバルアグリゲーションと、展開されているデバイス、リージョン、ユースケース全体で最適化できる柔軟なワイヤレス接続オプション

- APIと自動制御による請求と調整の簡素化により、あらゆるイベントに基づいて課金できるため、柔軟性が向上します

- ネットワークの種類に関係なく任意のデバイスを接続および管理して、信頼できる信頼できるデータを操作し、新しい更新と機能をシームレスにプッシュし、サービス品質とトラブルシューティングの遅延を最適化します

ストリームチームがArmに加わったことで、チップからクラウドまでのIoTの複雑さを安全に管理するという私たちの使命が加速し、お客様は接続されたデバイスによって生成されたデータから実際に実用的な洞察を引き出すことに注力できるようになりました。

このブログの作成者は、ArmのIoTクラウドサービス担当シニアバイスプレジデント兼ゼネラルマネージャーであるHimaMukkamalaです。

モノのインターネットテクノロジー

- セルラーIoTとBluetoothLEの相乗効果

- Armは、デバイスからデータへのIoTプラットフォームを告げるTreasure Dataの買収により、Streamの購入に続きます

- アプリケーションの脆弱性により、IoTデバイスは攻撃を受けやすくなります

- 適合して忘れる:未構成のIoTによってもたらされる脅威

- IoTデバイス組み込みハードウェアハッキングの概要

- IoT採用におけるサイバーセキュリティとプライバシーの確保

- 企業内のIoTトラフィックが増加しており、脅威も増加しています

- IoTデバイス管理と大規模なIoT展開を促進する上でのその役割

- セキュリティとデバイスのオンボーディングの問題は、企業がIoT支出を増やすのを阻止できません

- スマートデバイスとIoTで安全を保つ

- ブロックチェーンでIoTとAIを後押し、EUレポートが要請