コミュニティ主導のリソースは、ハードウェア設計のセキュリティの弱点を追跡します

コンピュータシステムは、今日よりも高度で複雑になったことはありません。同様に、現代のサイバー攻撃で見られる高度化と普及のレベルは、驚くべき速度で成長しています。ハッカーも焦点を変えています。業界は何年にもわたってソフトウェア層を強化するために熱心に取り組んできましたが、ハッカーは焦点をハードウェア層に移し始めました。

実際、業界および学術研究は、ハードウェアを介して、場合によってはハードウェアとソフトウェアのハイブリッドの脆弱性を介してシステムに侵入するための、絶えず改善されている高度な方法を実証しています。ハッカーは、パブリックドメインで利用可能なさまざまな学習や手法を活用することで、大きな利点を生かしています。

一方、ハードウェア設計者を支持する可能性は低いようです。業界は、過去20年間にソフトウェアで十分に確立されてきた、ハードウェアの弱点に関する同じレベルの共通の分類法と共有分類法を欠いていました。その結果、ハードウェア設計者は、関連する攻撃に対する製品の回復力を向上させようとしている間、共有された知識とリソースの可用性に障害があります。

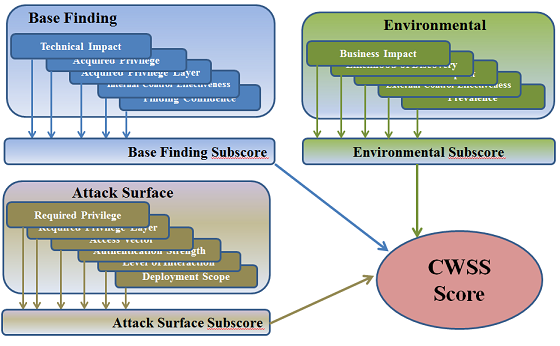

Common Weakness Scoring System(CWSS)(出典:Mitre)

何年もの間、Mitreのコミュニティで開発されたCommon Weakness Enumeration(CWE)システム、およびCommon Vulnerabilities and Exposures(CVE)システムは、カテゴリおよび既知の脆弱性インスタンスごとにソフトウェアの弱点を追跡するための主要なリソースとして機能してきました。ソフトウェアアーキテクトと開発者はこれらのツールを使用して、ソフトウェア製品にセキュリティの問題が組み込まれないようにします。一方、研究者とベンダーは、新たに発見された脆弱性を検出して追加し、ソフトウェアのセキュリティ問題を根絶するための増え続ける集合的なリファレンスを構築しようとします。

>ハッカーがハードウェアを倍増し続けるにつれて、業界は、ハードウェア設計の弱点をカタログ化および追跡するための同じタイプの広範なリソースを開発して、実務家が次のような重要なセキュリティの質問に対処できるようにする必要があります。

- 私の設計で関連するハードウェアエントリポイントはどこにありますか?

- 設計者が細心の注意を払う必要がある一般的な弱点は何ですか?

- 温度、電圧、または電流が動作範囲外になったときに最も影響を受ける物理デバイスのプロパティはどれですか?私の設計のセキュリティの堅牢性を損なうために、ハッカーによってどのように悪用されるでしょうか?

- ハードウェアデバイス、最上位で実行されているソフトウェアスタック、および統合システム全体への攻撃が成功した場合の結果は何ですか?

- この問題の最近の例は何ですか?

- 修復コストを最小限に抑えるために、検証チームが製品開発ライフサイクルの早い段階で脆弱性を検出するにはどうすればよいですか?

- 利用可能な緩和オプションの範囲は何ですか?コストと効果のトレードオフは何ですか?

業界は、一般的なハードウェアセキュリティ問題に対するこのレベルの洞察への標準化されたオープンアクセスを必要としています。重要な学習とベストプラクティスを互いに効果的に共有するために、研究者とベンダーが使用できる共通の言語が必要です。

幸いなことに、私たちは今、聖杯に一歩近づいています。昨年の夏以来、IntelとMitreは提携し、待望のフレームワークを導入するためにたゆまぬ努力を重ねてきました。 2020年2月、MitreはCWEバージョン4.0のリリースを発表しました。これは、既存のソフトウェア指向の製品を拡張して、対応するハードウェアを含めるものです。 Mitreの最初の発表によると、このアップデートは、「ハードウェア設計者がIP設計の特定の領域で発生する可能性のある潜在的な間違いをよりよく理解するのを支援し、教育者が将来の専門家に間違いの種類について教えるのを支援することを目的としています。一般的にハードウェア設計で作られています。」

新しいCWEハードウェアデザインビューには、ハードウェア設計者が見落としがちな30のハードウェア問題がすでに含まれています。これらの問題は、製造およびライフサイクル管理の問題、セキュリティフローの問題、特権の分離とアクセス制御の問題、一般的な回路とロジックの設計の問題、コアとコンピューティングの問題、メモリとストレージの問題、セキュリティプリミティブ、暗号化などの高レベルのカテゴリに分類されます。問題、その他多数。

この最近の開発は正しい方向への大きな一歩ですが、やるべきことはまだたくさんあります。コミュニティの貢献がより多くのエントリと例を紹介するにつれて、コレクションは時間とともに進化することが期待されます。この標準化された累積的なハードウェアCWEの構築を継続するために、研究コミュニティ、および幅広い業界、学界、政府の関係者が参加し、貢献する必要があります。そして、そうする動機はたくさんあり、これらの努力からもたらされる可能性のある非常に多くの広範囲にわたる利益があります。

堅牢なハードウェアCWEにより、アーキテクトは製品に効果的な緩和策を学習して展開し、さまざまなエントリポイントからハッカーが攻撃を仕掛けるのを防ぐことができます。設計者は、設計によるセキュリティ保護のベストプラクティスを常に把握し、新製品を作成する際の一般的なハードウェアセキュリティの落とし穴を回避します。検証エンジニアは、さまざまな種類のハードウェアの弱点に精通しているため、開発プロセス全体で脆弱性を排除するのにより効果的です。セキュリティ研究者は、システム上のハードウェアセキュリティの問題を特定して解決し、リスクや攻撃者を妨害する修正を開発するための準備が整います。この分野に参入することを熱望している研究者は、リソースと共通の分類法の恩恵を受けて、互いに学び、協力し、学びを交換することができます。ハードウェア業界は確かに、現在の最先端技術を次のフロンティアに推進するのに役立つ他の研究ドメインからの明るい心が加わった、より多様なコミュニティから利益を得ることができます。これらは、業界がオープンで累積的なハードウェアCWEフレームワークを構築するときに見られる多くのメリットのほんの一部です。

あまりにも長い間、多くの人が、ハードウェアの弱点、根本原因、および軽減戦略を特定して分類することは、果てしない困難な戦いであると感じてきました。ハードウェアは今後もハッカーの主要なターゲットであるため、ソフトウェアの脅威と同じ緊急性と範囲でハードウェアの弱点を適切にカタログ化および評価するために必要な調査、ツール、およびリソースに投資する必要があります。新しいCWE4.0は、業界が後れを取って構築できる素晴らしい最初のステップです。世界中の人々が毎日依存しているハードウェア製品のセキュリティの堅牢性を向上させ続けると同時に、実務家は同じ言語を話すことができます。

>>この記事はもともと姉妹サイトのEETimes。

埋め込み

- 接続されたハードウェア設計でコストのかかる驚きを回避する方法

- コントロールユニットとは:コンポーネントとその設計

- チャットボットとは:設計プロセスとそのアーキテクチャ

- インフィニオンOPTIGATrustXハードウェアセキュリティソリューションを出荷するMouser

- ラティス:MachX03D FPGAは、ハードウェアの信頼のルート機能でセキュリティを強化します

- 産業用IoTセキュリティはハードウェア上に構築されています

- Trust Platformは、すぐに使用できるハードウェアベースのセキュリティを実現します

- BluetoothMCUはIoTセキュリティを強化します

- ハードウェアアクセラレータはAIアプリケーションに役立ちます

- 「マザーボード用のカスタムエンクロージャーを設計する方法」リソースを更新しました

- 新しいトランジスタ設計は、ハッカーから保護するために主要なコンピュータチップハードウェアを偽装します