メモリはセキュリティにおいて重要な役割を果たします

メモリのセキュリティ機能は新しいものではありませんが、パンデミックによるリモートワークの急増によって接続性が向上するということは、データの保護がより重要であり、さらに困難であることを意味します。セキュリティの課題は、5Gを含む通信インフラストラクチャ全体でデータが共有される新しいユースケースで増幅されます。

一方、セキュリティを有効にすると、メモリ設計が複雑になります。

エッジコンピューティング、モノのインターネット(IoT)、コネクテッドカーが爆発的に成長する前でさえ、メモリ内のセキュリティ機能は急増していました。電気的に消去可能なプログラマブル読み取り専用メモリ(EEPROM)は、クレジットカード、SIMカード、キーレスエントリシステムに好まれていますが、SDカードの「S」は「セキュア」を表し、フラッシュベースのSSDには長年暗号化が含まれています。

セキュリティは、コンピューティングシステムとネットワーク環境全体に分散されているメモリとネットワークデバイスに着実に組み込まれています。ただし、これらのメモリベースのセキュリティ機能は、人的エラーを考慮に入れる必要があります。情報セキュリティの専門家は、ユーザーが偽の添付ファイルを開いたり、ルーターが誤って構成されたりした場合の影響に対処する必要があります。

同様に、安全なメモリ機能の利点は、適切に構成され、ソフトウェアも含むシステム全体で調和していない限り、完全には実現されません。

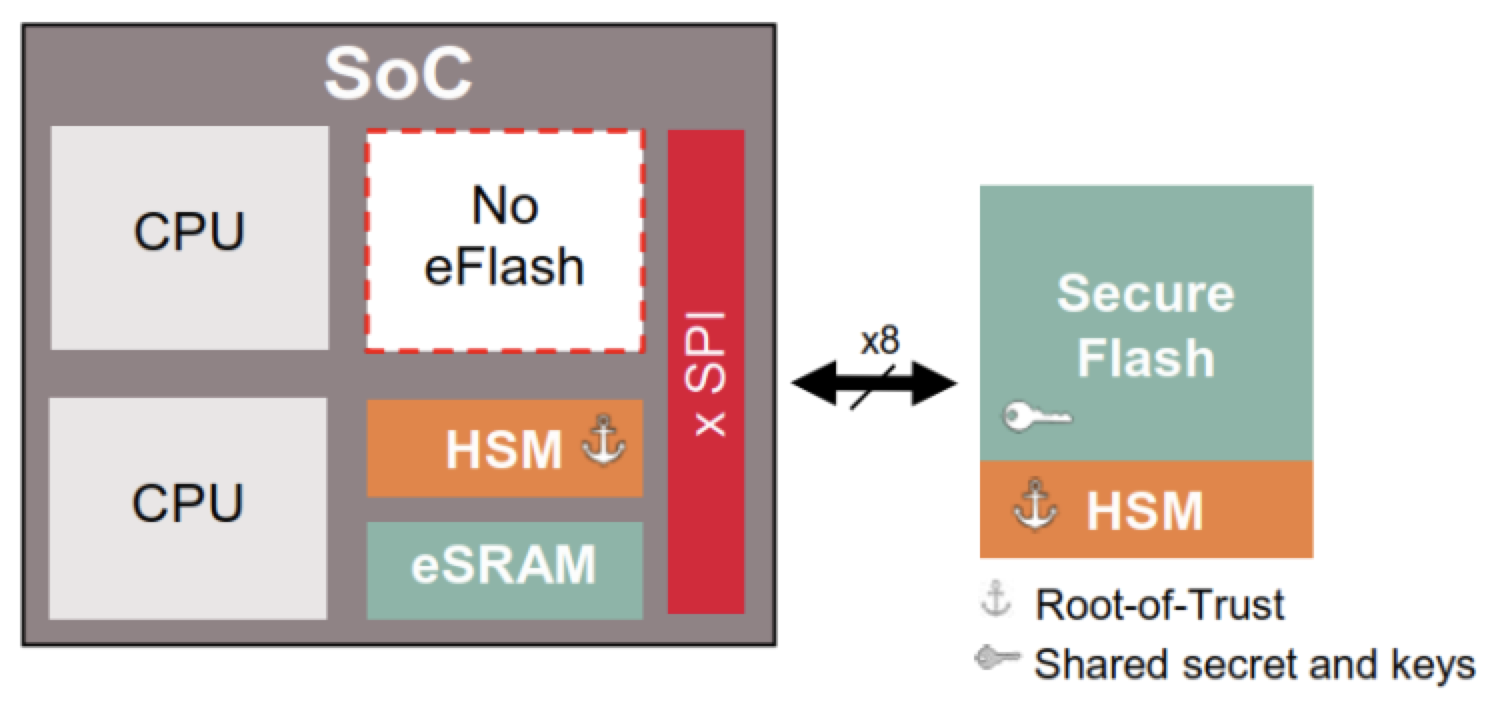

デュアルSoC(セキュリティオペレーションセンターとシステムオンチップ)が統合されていると言えます。

InfineonのSemperSecure NORフラッシュは、ハードウェアの信頼のルートとして機能すると同時に、機能安全のための診断とデータ修正も実行します。 (出典:インフィニオン)

Rambusなどの企業は、クラウドおよびエッジコンピューティングにおけるサーバー接続帯域幅の要件の増加に対応して、各接続を保護することを目的とした製品を提供しています。一方、インフィニオンテクノロジーズは、ハッカーがフラッシュデバイスの内容を改ざんすることで、接続されているすべてのシステムの必然性を反映するために、サイプレスセミコンダクタセンパーNORフラッシュメモリを拡張しました。

その改ざんは、本質的に車輪付きのサーバーである自動運転車を含む、さまざまなコンピューティングプラットフォームに影響を与える可能性があります。 5Gネットワーキングによって強化された産業、医療、IoTのシナリオに追加します。セキュリティは統合する必要があるだけでなく、多くの異なるデバイスの存続期間にわたって管理する必要があります。そのうちのいくつかは、組み込みメモリで10年続く可能性があります。メモリを大量に消費するアプリケーションは、依然としてハッカーにとって最も魅力的です。

アナリストのThomasCoughlin氏によると、暗号化キーの管理はシステムを保護するために引き続き重要です。不揮発性メモリ技術が普及するにつれて、組み込みシステムにセキュリティを組み込むことがますます重要になっています。これは、デバイスの電源がオフになってもデータが保持されるためです。

課題は、セキュリティ機能を追加することではない、とCoughlin氏は述べています。たとえば、SSD上のデータは暗号化できます。 「大きな問題は、通常、最も弱いリンクは人間のリンクであるため、ユーザーがこれらの機能を簡単に使用できるかどうかです。」

スマートフォンは認証エージェントとして機能し、従来のパスワードの代わりに生体認証が使用されます。このシナリオでは、暗号化されていないデータが誤って公開される可能性があります。 Coughlin氏は、危険は実装の欠陥や複雑さにあると述べた。 「セキュリティを容易にすることが重要であり、それはデータを暗号化してハードウェアに組み込むだけではありません。」

SSDの暗号化はこれまでのところしか進んでいないと、SSDおよびメモリベンダーであるVirtiumのマーケティング担当副社長であるScottPhillips氏は述べています。多層の管理されたアプローチが必要です。トラステッドコンピューティンググループのオパール仕様などのストレージ仕様は、起動前認証のBIOSレベルに達する可能性がありますが、ハッキングを防ぐには、構成と集中管理が重要です。

「まともな規模の企業でさえ、全体的で洗練されたセキュリティを実現することはできません」と彼は付け加えました。

5Gの増加に伴い、データセンター間およびデータセンター間のデータパス保護を可能にする取り組みが進行中ですが、ハードウェアベースのセキュリティのメリットを実現するための課題が残っています。

統合要件

産業市場では、統合にはさまざまなシステムの統合が必要です。一方、アマゾンウェブサービスやマイクロソフトアズールなどのハイパースケーラーはデータセキュリティを推進しているとフィリップス氏は述べています。それでも、これらの防御はエンドユーザーに至るまで実装する必要があります。

標準と要件のリストが増えているにもかかわらず、セキュリティ方法論には互換性の問題が残っています。フィリップス氏によると、ベンダーは依然として安全な製品とサービスのリーダーとしての地位を確立しようとしています。

「ハッカーは常に一歩先を行っています」と彼は付け加えました。 「彼らはそれらすべての小さな抜け穴がどこにあるかを知っています。それらは彼らがチェックするものです。これらすべての抜け穴を通り抜けて閉じるには、本当に一元化された、非常に細心の注意を払ったIT担当者または部門が必要です。」

セキュリティをボルトで固定するのではなく、メモリデバイスに埋め込むという考え方は、ソフトウェアのアプローチと同じです。 「DevSecOps」は、セキュリティとプライバシーをアプリケーション開発プロセスに不可欠なものにすることを目的としています。

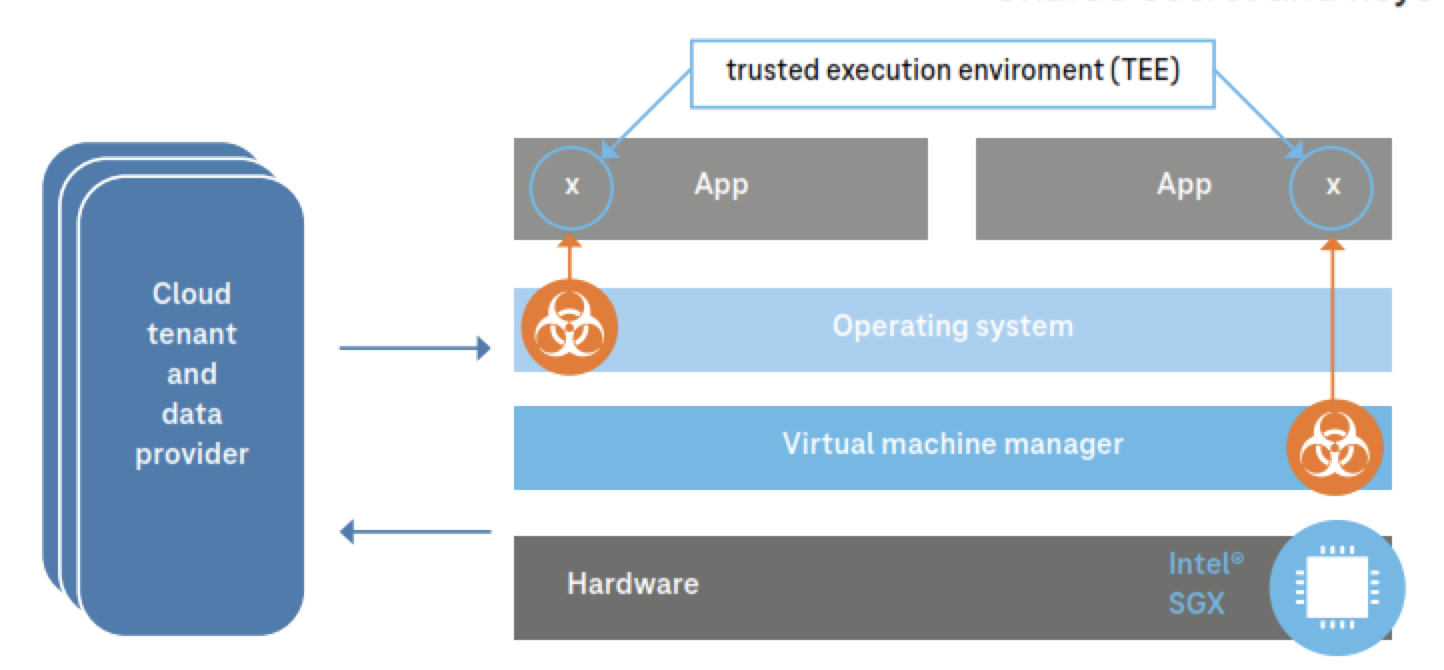

「機密コンピューティング」と呼ばれる新しいフレームワークは、ハードウェアベースの信頼できる実行環境(TEE)内で計算を分離することにより、使用中のデータを保護するように設計されています。データは、処理中にメモリ内およびCPU外の他の場所で暗号化されます。

Intel SGXを使用すると、信頼できる実行環境を作成できます。これは、メインプロセッサの安全な領域であり、内部に読み込まれるコードとデータが機密性と整合性に関して保護されることを保証します。

機密コンピューティングは、コンテナワークロードに適用する機能を最近発表したGoogleを含む、ソフトウェアとハードウェアの両方のベンダーによって推進されています。Intelは、Intel Software GuardExtensionsを通じてMicrosoftAzureなどのクラウドプロバイダー向けのTEEも有効にしています。

機密コンピューティングには、セキュリティに対する責任の共有が必要です。インテルの製品保証およびセキュリティアーキテクチャのシニアプリンシパルエンジニアであるサイモンジョンソン氏は、人間は依然として最も弱いつながりであると述べました。

ジョンソン氏によると、インテルはデータを保護するためのコードを実行する開発者をサポートしているという。一方、機密コンピューティングの動きは、機密性の高い医療情報、財務記録、知的財産など、出所に関係なくデータを処理するという企業の要件から生じています。

ジョンソン氏は、プラットフォームプロバイダーはデータを見ることができないはずだと述べた。 「できるだけ多くの人を自分のものから遠ざけたいのです。」

Intel SGXには、メモリ内の特定のアプリケーションコードとデータを分離するハードウェアベースのメモリ暗号化が含まれています。これにより、ユーザーレベルのコードは、より高い特権レベルで実行されているプロセスから分離されるように設計されたプライベートメモリの「エンクレーブ」を割り当てることができます。その結果、RAM内のメモリに対するコールドブート攻撃などの攻撃を防ぐための、よりきめ細かい制御と保護が実現します。

Intelフレームワークは、オペレーティングシステム、ドライバー、BIOS、または仮想マシンマネージャーが侵害された場合でも、ソフトウェアベースの攻撃から保護するように設計されています。

機密コンピューティングにより、ユーザーが所有していない大規模なデータセットの分析などのワークロードが可能になります。また、ワークロードに近い暗号化キーの実行を可能にし、遅延を改善します。 「今日、私たちは本当に保護を提供するソフトウェアしか持っていません」とジョンソンは言いました。 「この種の環境では、ハードウェアによる保護はありません。」

ジョンソン氏によると、機密コンピューティングは、機密コンピューティングコンソーシアムの使命に代表されるハードウェアとソフトウェアのエコシステムを通じて、データまたはコードの処理を保護します。

VirtiumのPhillips氏によると、使いやすさはほとんどの場合セキュリティを強化します。プッシュボタン式のメモリ暗号化が目標ですが、「完全なセキュリティは、それに加えて追加の機能によってもたらされます」と彼は付け加えました。

アイデアは、メモリを暗号化するだけでなく、安全な環境を確保するために完全なデータ分離を保証することです。 「機密コンピューティングは、単にメモリを暗号化するだけではありません。」

それはまた、異質な世界に対応することでもあります。 「データが使用されているときは、アクセス制御のレイヤーを提供し、ソフトウェアを使用していること、およびそのデータが特定の領域にあることを実証できる必要があります。これらすべてのものをはしごの上に構築します。」

>>この記事はもともと姉妹サイトのEETimes。

埋め込み