IoT製品をハッカーから保護する方法

IoTセキュリティは厳しくリスクがあります。ハッカーは実世界のオブジェクトを制御できるため、セキュリティ違反は人命を危険にさらす可能性があります。さらに悪いことに、IoT製品は、ハッカーに新しい攻撃ポイントである物理デバイスを提供します。 IoT製品がスタックのすべてのレイヤーで保護されていることをどのように確認できますか?

これを想像してみてください。ハッカーが接続されたデバイスを制御したというニュースを目にしたとき、あなたは日曜日の朝のコーヒーを飲んでいます。記者が物語を語り、被害について語るとき、あなたは彼らがあなたのについて話していることに気づきます。 製品!ハッカーは、あなたが持っているとは知らなかったセキュリティホールを悪用しました。物事はあなたやあなたの製品に良く見えません!

私があなたをこのシナリオの中心に置いた理由は、「それは私には決して起こらないだろう」と考えることがあなたを困らせる可能性があることをあなたが理解するのを助けるためです。

考えてみてください。IoT以前は、サイバー攻撃はサービス拒否、数百万ドルの売り上げの損失、個人情報の盗難、クレジットカードや社会保障番号の盗難などに焦点を当てていました。

しかし、IoTは現実世界へのアクセスを提供するためオブジェクトの場合、攻撃は人々に現実世界の危害をもたらす可能性があり、さらには人命の損失につながる可能性があります。

これらのシナリオを検討してください。ハッカーが制御する場合はどうなりますか:

- すべての乗客を閉じ込める超高層ビルのエレベーター

- 自動運転車–動いている車をハッキングするという非常に恐ろしい実験です

- 航空機のタービンのコントローラー、強制的に誤動作させる

- 工場のロボットアームで、周囲のすべてを叩くように指示します

- スマートホームのすべてのドアのロックにより、侵入者に対して脆弱になっています

- 病院の医療機器、それらに接続している人々に害を及ぼす

[tweetherder] IoTセキュリティ違反は、人命を危険にさらす可能性があります。[/ tweetherder]

これが、セキュリティを最優先しなければならない理由です。攻撃は非常に現実的であり、一歩先を行く必要があります。後から考えるのではなく、IoT製品を構築する方法にセキュリティを組み込む必要があります。

しかし、プロダクトマネージャーとして、あなたはおそらくセキュリティの専門家ではありません。では、このような大きなトピックにどこから取り組み始めますか?

IoTスタックの各レイヤーでセキュリティを評価する

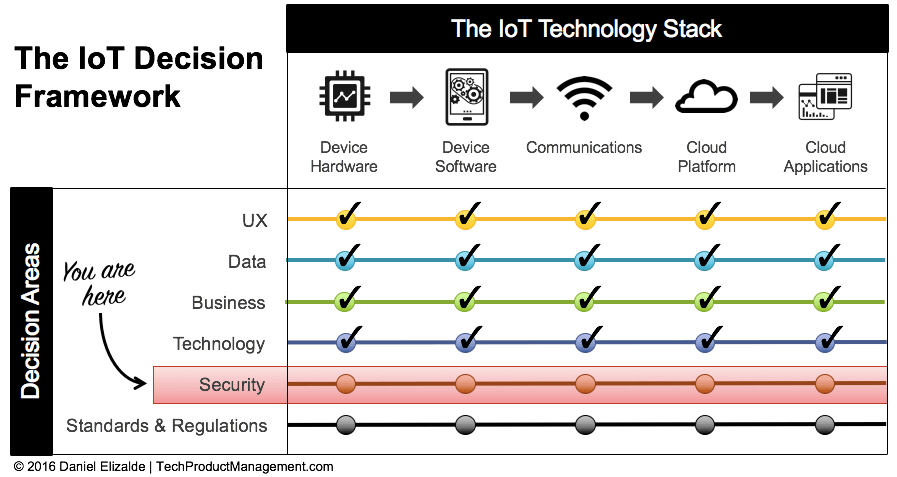

「セキュリティ」という用語は非常に曖昧なものであるため、どこから始めればよいのかわかりません。そのため、IoT意思決定フレームワークの意思決定領域としてセキュリティを含めました。 IoTスタックの各レイヤーでセキュリティを評価することで、より焦点を絞ったビューが得られ、実用的なセキュリティロードマップを計画できるようになります。

関連記事: IoT意思決定フレームワークを使用してIoT戦略を管理します。

IoTテクノロジースタックに基づくと、保護する必要のある2つの主要なセキュリティベクトルは次のとおりです。

- デバイスレイヤーでの物理的な改ざん

- 他の4つのレイヤー(組み込みソフトウェア、通信、クラウドプラットフォーム、アプリケーション)全体のサイバーセキュリティ

1。物理的な改ざんから保護する

IoTを使用すると、手の届く範囲に何百万ものデバイスをインストールします。これにより、ハッカーがデバイスを改ざんして制御できるようになる新しい機会が開かれます。

実際の例を次に示します。病院は、ネットワークへの不正アクセスを防ぐために、サイバーセキュリティに数百万ドルを投資しました。驚いたことに、セキュリティの刷新が完了して間もなく、ネットワーク内にトロイの木馬が見つかりました。サイバーセキュリティの責任者は愕然とし、考えられるすべてのサイバー攻撃ポイントが保護されていたため、攻撃がどこから来たのか理解できませんでした。サーバーにパッチが適用され、パスワードが適用され、ファイアウォールが設置されました。名前を付けてください。

では、攻撃者はどのようにして病院のネットワークに侵入したのでしょうか?

これがキッカーです。ある日、疑いを持たない看護師が、これらのUSBポートの1つを使用してAndroidスマートフォンを充電することにしました。電話には、病院のネットワークに侵入したトロイの木馬がいました。おっと。

外出するたびに、病院、空港、小売店など、いたるところにある簡単にアクセスできるポート(USB、SDカード、イーサネットなど)の数に驚いています。注意を向け始めると怖いです。

物理的な改ざんは、さまざまな方法で行うことができます。これには、露出したポートへの接続から、デバイスの電源の遮断、デバイスの盗難、部品の取り外しなど、あらゆるものが含まれます。

プロダクトマネージャーは、誰かがあなたのデバイスを改ざんする方法について独自の分析を行う必要があります。考えることから始めます:

- 誰かが私のデバイスに物理的にアクセスするとどうなりますか?

- 彼らはどのような種類の損害を与える可能性がありますか?

- 彼らはそれを私のシステムまたは私の顧客のネットワークへのバックドアとして使用できますか?

次に、これらの攻撃を防ぐ方法を考えてください。具体的な例を次に示します。

- 製品に露出したポートやコネクタがないことを確認してください。

- ロックまたはその他の方法を実装して、許可された人だけがあなたの製品にアクセスできるようにします。

- 可能な限り、製品を通常の手の届かない場所(たとえば、安全な部屋や高い天井など)に設置するように計画してください。

2。サイバーセキュリティ攻撃から保護する

標準のサイバーセキュリティ慣行は、組み込みソフトウェアからアプリケーションに至るまで、IoTスタックの残りのすべてのレイヤーに適用されます。プロダクトマネージャーとしてのあなたの役割は、スタックのさまざまなレイヤーがさまざまなエンジニアリングチームによって開発されることが多いため、スタック全体でセキュリティの一貫性を確保することです。

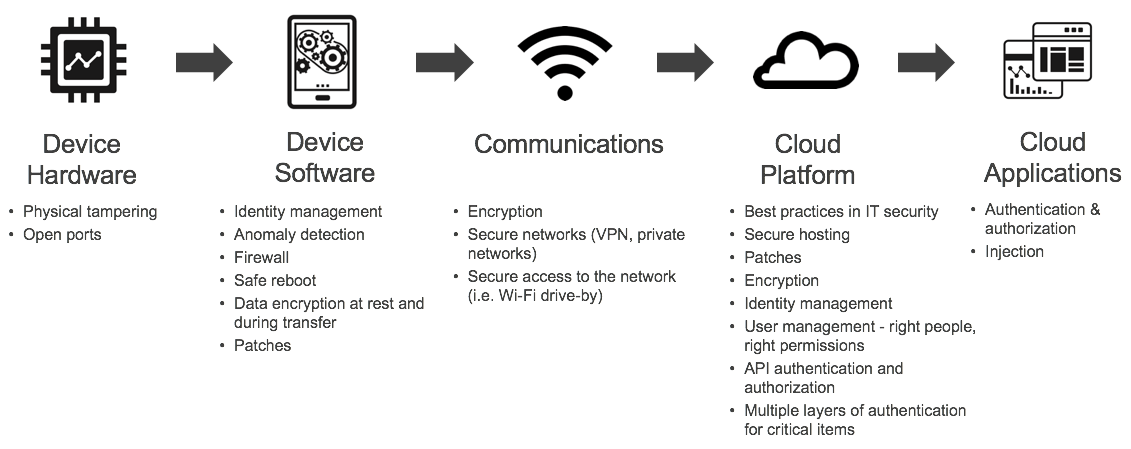

サイバーセキュリティには、暗号化からID管理、認証、承認など、さまざまな考慮事項があります。私のアドバイスは、チームと一緒にIoTテクノロジースタックを歩き、スタックの各レイヤーでのリスクと脆弱性を評価することです。

次に、スタックの各レイヤーを保護するために必要な手順の概要を説明します。結果は次のようになります。

結論

IoTプロダクトマネージャーとしてのあなたの目標は、セキュリティの対象分野の専門家になることではありません。代わりに、物理的な改ざんやサイバーセキュリティの脆弱性に取り組むことで、IoTスタックの各レイヤーでセキュリティが確実に考慮されるようにすることが目標です。

IoT意思決定フレームワークを使用してリスクの領域を特定することで、ギャップを特定し、製品を保護するための戦略を作成できます。

また、セキュリティは1回限りのものではないことを忘れないでください。ハッカーは常に脆弱性を悪用して危害を加える新しい方法を探しています。そのため、セキュリティは製品の構築と管理の標準的な部分になる必要があります。

今後の投稿では、自社内から製品がハッキングされないようにするためのヒントを紹介します。新しい投稿がリリースされたらすぐに通知を受け取るように登録してください。 (メールが共有されることはなく、いつでも登録を解除できます。)

この投稿を楽しんでいただけましたら、ネットワークと共有していただければ幸いです。

モノのインターネットテクノロジー

- アルミニウムを腐食から保護する方法

- IoTが石油とガスのセキュリティ脅威にどのように対処しているか

- IoT / OTセキュリティプロジェクトの構築:どこから始めればよいですか?

- 産業用IoTの保護:アーキテクチャを選択するためのガイド

- ITリスクの評価–方法と理由

- スマートセキュリティ:スマートホームデバイスをハッカーから保護する方法

- モバイルIoTロケーションがIoTランドスケープをどのように変化させているか

- ネットワーク層からアプリケーション層へのIoTの保護

- インターネットの警告:スマートテクノロジーがビジネスのセキュリティをどのように脅かす可能性があるか

- エンジンを損傷から保護する方法;エンジン寿命を延ばすための手順

- IoTのアイデアを現実に変える方法