スマートメーターのライフサイクルにおけるプライバシーとセキュリティの強化

モノのインターネット(IoT)は、目覚ましい速度で成長しています。デバイスをリモートで制御し、貴重なデータの洞察を得る能力は、2035年までに1兆台の接続デバイスになると予想されるものに向かって私たちを駆り立て、現在よりも桁違いに多くのデータを提供します。接続されているデバイスの数が大幅に増加している分野の1つは、スマートメーターです。 iHS Markitによると、Advanced Metering Infrastructure(AMI)への支出は、2018年の90億ドルに対し、2023年には130億ドルに増加すると予想されています。熱、光、水を提供する企業は、自動検針、正確な請求、さらに、リモート接続および切断機能–すべて以前よりも少ないリソースで。

しかし、この前例のない成長は、サイバー犯罪者が重要なインフラストラクチャを捕食したり、個人や企業から情報を侵入して盗んだりするための攻撃対象領域を拡大し続けています。たとえば、マルウェアハッカーは「CrashOverride」マルウェアを利用して2016年12月にウクライナの電力網を制御し、30の変電所をシャットダウンして、キエフ市を黒く塗りつぶし、電力容量の5分の1に減らしました。

セキュリティの脅威は、スマートメーターの運用期間を通じてさまざまな形をとることがあります。公益事業者は、顧客を確実に保護するために、さまざまな要因を考慮し、さまざまな攻撃ベクトルに備える必要があります。たとえば、サイドチャネル攻撃では、Correlation Power Analysis(CPA)を介してデータ消費をスヌーピングおよび分析して、資格情報とインフラストラクチャへのアクセスを取得します。エネルギー供給業者と相手先ブランド供給(OEM)は、デバイスからクラウドへのセキュリティを強化する必要があります。また、デバイスのライフサイクルの復元力を確保するために、ファームウェアを無線(OTA)で更新できる必要があります。では、公益事業会社は、スマートメーターの導入により、すべての利害関係者のセキュリティとプライバシーをどのように維持できるでしょうか。

重要な顧客の使用状況データ(一部は個人識別情報(PII)である可能性があります)はメーター内にあります。つまり、スマートメーターのセキュリティはプライバシーに直接影響します。このデータは、電力会社がエネルギー需要を予測し、需要応答を構成し、エネルギー消費に関する推奨事項を提供するために使用される場合があります。そのデータには責任を持ってアクセスし、欧州連合の一般データ保護規則(GDPR)などのさまざまな規制に従って管理する必要があります。このようなポリシーの実施には、データ収集、データ分析、およびデバイス自体にセキュリティが注入された信頼できるデータの基盤が必要です。これには、デバイスへの信頼のルート、認証ベースのアクセス、および保存中と転送中のデータの暗号化が必要です。

IoTプラットフォームが安全でプライベートなスマートメーターを実現する6つの方法

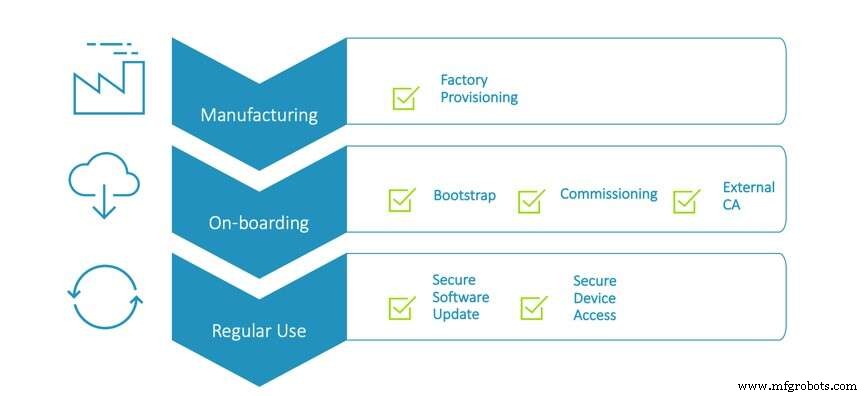

スマートメーターのセキュリティとデータのプライバシーを確保するには、製造からオンボーディングおよび通常の使用に至るまでのライフサイクルアプローチが必要です(図1)。 Arm Pelion IoTプラットフォームなどのIoTプラットフォームでは、必要なライフサイクルサポートがプラットフォームのデバイス管理およびアクセス制御機能に統合されています。次のセクションでは、IoTプラットフォームがプライバシーを確保するために非常に重要なライフサイクルセキュリティ要件に対処する6つの方法について説明します。

図1:安全なデバイスのライフサイクルの例。 (出典:Arm Pelion IoTプラットフォーム)

1。工場でのプロビジョニング中に大規模なスマートメーターを大量に導入するための信頼のルートを確保する

スマートメーターの製造を担当する生産施設は、スケーラビリティと復元力のバランスを取り、デバイスが信頼できることを保証し、フィールドでのメーターの寿命の安全な基盤を提供する必要があります。ルートオブトラスト(ROT)は、スマートメーターのオペレーティングシステムによって信頼される安全なエンクレーブ内の一連の機能を構成します。単一のデバイスにクレデンシャルを挿入することでこのリスクを軽減できますが、このプロセスを数百万のデバイスに拡張できることは、効率とセキュリティのバランスを維持する上で重要です。公益事業会社はメーカーそのものではなく、多くの場合、生産と信頼をOEMにアウトソーシングしていることを考えると、工場を信頼することの問題はより懸念事項になります。では、どのようにしてサードパーティの工場を「信頼できる」ものにするのでしょうか?

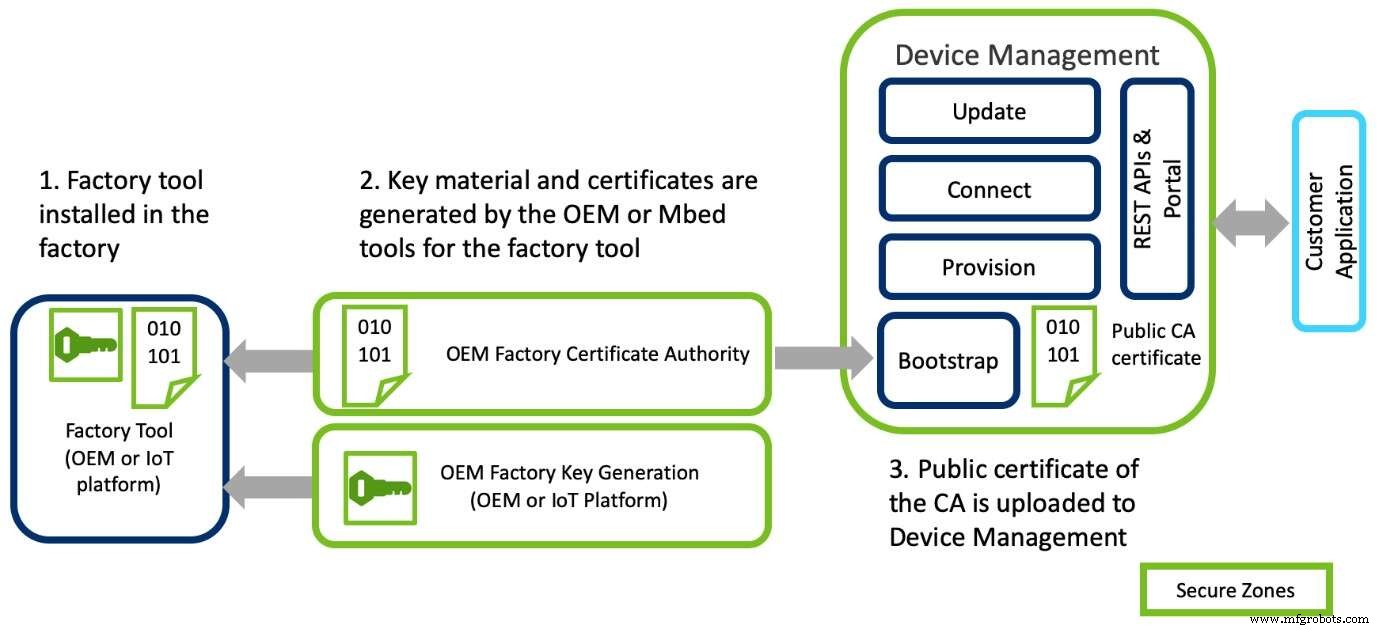

信頼は、IoTプラットフォーム、ブートストラップ、および軽量M2M(LwM2M)サーバーを相互参照する認証機関を管理することによって浸透します。 IoTプラットフォームプロバイダーが提供するさまざまなツールは、認証局(CA)を構成するための線形プロセスを提供し、CAによって署名された証明書と公開鍵を所有するメーターのみが、デバイスとそのデバイス間の接続を確立できるようにします。マネージャー。

クリックして大きな画像を表示

図2:安全なファクトリプロビジョニングの例(出典:Arm Pelion IoTプラットフォーム)

CAが構成され、製造元の個人アカウントにリンクされると、工場ラインはデバイスを大量にプロビジョニングする準備が整います。この5段階のプロセスには、次のものが含まれます。

-

ソフトウェアイメージの挿入

-

デバイスのキー(図の上)、証明書、およびデバイスの構成パラメーターを生成する

-

ファクトリツールを使用して、生成されたキー、証明書、および構成パラメータを製造ラインのデバイスに挿入します

-

デバイスでキー構成マネージャーとファクトリーコンフィギュレータークライアント(FCC)APIを使用して情報を検証する

-

プロビジョニングプロセスを終了し、本番イメージのFCCコードをブロックして、プロビジョニング後にアクセスできないようにします

2。オンボーディング中のグリッドとの信頼できる接続

前述のように、スマートメーターを製造するOEMは、多くの場合、エンドユーザーから一歩離れることができます。つまり、既存のプロセスを満たすには、プロビジョニングプロセスの柔軟性が必要になることがよくあります。たとえば、ファクトリコンフィギュレータユーティリティ(FCU)にバンドルする前に、キーと証明書を社内で作成することを選択する人もいます。 FCUはファクトリライン内にあり、製造元のファクトリツールと連携して、デバイスに資格情報を設定および挿入します。これにより、スマートメーターの動作パラメータが検証されます。あるいは、デバイスに直接注入することを選択する人もいます。前者の方が効率的な方法ですが、どちらも同じように安全です。

OEMは、スマートメーターが展開される場所や、スマートメーターが関連付けられるアカウントを製造の時点で認識していないため、グリッドとの最終的な接続が信頼できるアクションであることが不可欠です。したがって、メーカーと公益事業会社は、登録リストを含む事前共有キー(PSK)を利用します。このプロセスでは、一意のIDを確認して、資格情報を特定のデバイス管理アカウントの登録情報と照合します。その後、デバイスはそのアカウントに割り当てられます。これは、デバイスIDがユーティリティプロバイダーのIoTポータルにアップロードされたIDと一致する場合にのみ発生します。

PSKは、デバイスとIoTプラットフォームの両方に、デバイスに安全にプロビジョニングされ、最も基本的なレベルのセキュリティを構成する共通のキーを提供します。製造中にクレデンシャルがスマートメーターに渡され、サーバーに保存されているクレデンシャルの機密リストが危険にさらされ、数百万のメーターとユーザーのデータが公開される可能性があるため、これは基本的なものと見なされます。ただし、公開鍵インフラストラクチャ(PKI)の方が安全なアプローチです。

PKIは、デバイスとIoTプラットフォームの間に導入を行い、メーターを認証するサードパーティに暗号署名をつなぐ非対称暗号化のレイヤーを追加します。クレデンシャルはデバイス自体でのみ生成され、他の場所には存在しないため、このサードパーティを使用する方がはるかに安全な認証方法です。

OEMにこのレベルの柔軟性を提供する一方で、その価値のあるIoTパートナーは、セキュリティを維持し、ブートストラップ段階で一意のIDを確保します。相互作用は、盗聴、改ざん、またはメッセージの偽造を防ぐように設計された暗号化されたトランスポート層セキュリティ(TLS)通信を介したBootstrapServerとのデータ転送の一部として行われます。

モノのインターネットテクノロジー

- スマートデータ:IoTの次のフロンティア

- 医療業界におけるAIの外部委託とディープラーニング–データのプライバシーは危険にさらされていますか?

- サイバーセキュリティとモノのインターネット:将来を見据えたIoTセキュリティ

- スマートシティを備えたIoTインフラストラクチャの秘密

- IoT採用におけるサイバーセキュリティとプライバシーの確保

- 次世代通信ネットワークのセキュリティ上の課題

- 未来はつながっており、それを保護するのは私たちの責任です

- スマートファクトリーパイプの夢

- IoTとクラウドコンピューティングはデータの未来ですか?

- スマートな地方のビジネスと消費者の台頭

- 2022年以降のデータ統合の未来