マルチ クラウド セキュリティのベスト プラクティス

企業が複数のプロバイダーと連携することの利点を模索し続けているため、マルチクラウドの人気が高まっています。マルチクラウドには多くの利点がありますが、複数のベンダーとクラウドに依存すると、攻撃面と全体的なリスクも増加します。企業が資産とデータを安全に保ちたい場合、マルチクラウド セキュリティを後から考えてはなりません。

この記事はマルチクラウド セキュリティの概要です そして、このクラウド コンピューティング アプローチの固有の課題。また、安全なマルチクラウド セットアップを設計および維持するために適用できるベスト プラクティスのリストも提供します。

マルチクラウド セキュリティとは

マルチクラウド セキュリティは、企業がマルチクラウド環境での安全性を確保するために依存する一連のポリシー、戦略、およびソリューションです。このタイプのセキュリティにより、企業はデータや資産をサイバー脅威にさらすことなく、マルチクラウドのメリットを享受できます。

マルチクラウド セキュリティの最大の課題は、さまざまなクラウド プロバイダーの環境を管理および保護することです。さまざまな機能とルールを持つ複数のベンダーが、次のようなクラウド セキュリティ タスクを複雑にしています。

- 一貫したセキュリティ管理を確保する

- 信頼できるアクセス管理を設定する

- 脆弱性の特定と対応

- セキュリティの全体像を維持する

通常、クラウド プロバイダは の安全性に責任を負います。 クライアントがセキュリティを担当している間、 クラウド。プロバイダーの仕事は次のとおりです。

- クラウド インフラストラクチャが安全で信頼性が高く、最新であることを確認する

- ホストとデータセンターを保護する

- クライアントにデータを保護する機能 (多要素検証ベクトル、アクセス管理ソフトウェア、暗号化ツールなど) を提供する

マルチクラウドを展開する企業は、チームが各クラウド インフラストラクチャでデータをどのように使用および保持するかについて責任を負います。社内チームは次のことを行う必要があります:

- 一般的なセキュリティ アーキテクチャを設計する

- 業務が関連する法律や規制に準拠していることを確認する

- アクセス ルールと権限を定義する

- クラウド モニタリングを処理する

- バックアップを設定する

- セキュリティ インシデントを特定して対応する

- 安全な導入プロセスを設計する

- サードパーティ ツールを最新の状態に保つ

- データ損失防止 (DLP) を設定します。

- クラウド ディザスタ リカバリの手順を定義する

ほとんどの企業は、これらのタスクを処理するためにいくつかの役割に依存しており、CISO、DevOps チーム、およびセキュリティ オペレーション センター (SOC) の間で責任を分散しています。

マルチクラウド セキュリティ リスク

適切なマルチクラウド セキュリティの設定に失敗した場合の主なリスクは次のとおりです。

- 保護の欠如または人的ミスによる機密データの損失

- コンプライアンスチェックの失敗による罰金の支払い

- ダウンタイムが長引いたり、アプリのパフォーマンスが低下したりして、カスタマー エクスペリエンスを損なう

- データ侵害につながるマルウェアの被害に遭う

- 権限のないユーザーに内部データへのアクセスを許可する

- ユーザーのプライベート データを失った結果、評判が悪化する。

これらの危険性は、シングル クラウド構成かマルチクラウド構成かに関係なく、一般的にクラウド コンピューティングを使用する際の一般的なリスクです。ただし、企業はマルチクラウドでより大きな攻撃面を保護する必要があり、その複雑さが問題の可能性を高めています。以下は、単一のクラウドよりもマルチクラウドのリスクを高める主な課題です:

- チームは、複数のインフラストラクチャを構成、保護、管理する必要があります。

- どのプラットフォームにも継続的なメンテナンスが必要です

- 各プロバイダには独自のセキュリティ ポリシー、制御、粒度があります。

- 攻撃者がセットアップに侵入する方法は他にもあります。

- モニタリングでは、クラウド導入の全範囲を考慮する必要があります。

- チームは、さまざまなベンダーのさまざまなサービスを接続して統合する必要があります。

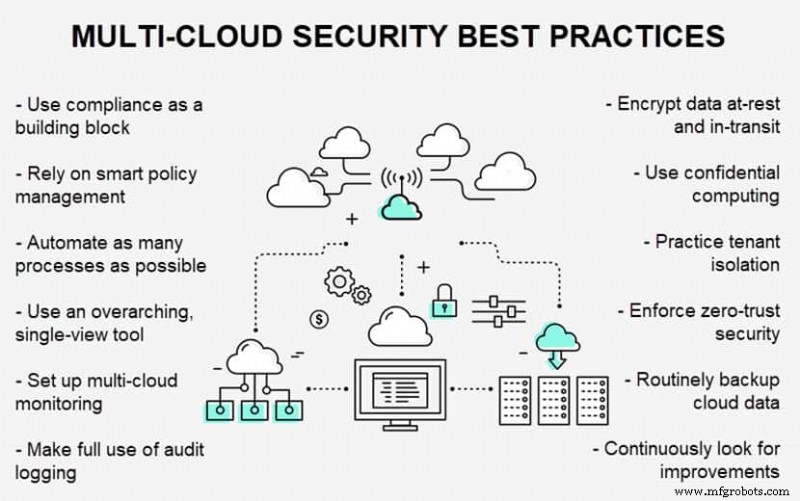

マルチクラウド データ セキュリティを実現するためのベスト プラクティス

企業は、マルチクラウドが脆弱性につながらないようにするための健全なセキュリティ戦略を必要としています。以下は、11 のマルチクラウド セキュリティのベスト プラクティスです。 複数のプロバイダーや環境にワークロードを安全に分散するのに役立ちます。

コンプライアンスに関するセキュリティ戦略を構築する

マルチクラウドでコンプライアンスを達成するための最初のステップは、ビジネスに適用される標準と規制を知ることです。企業が説明する必要がある規制の一般的な例は、データ プライバシー法 (つまり、GDPR と CPA)、HIPAA、および PCI です。

規制は特定の業界や場所に適用されるため、展開を開始する前に、マルチクラウドが何を遵守する必要があるかを理解してください。何が期待されているかがわかったら、法的要件を使用して次のことを行います。

- 関連データのライフサイクルの概要を説明する

- セキュリティ管理を定義する

- アクセス管理を設定する

- すべてのクラウド データを分類する

- 適切な保管場所を整理する

各クラウド プラットフォームには、さまざまなコンプライアンス機能と認証があることに注意してください。 1 つのクラウドでさまざまなコンプライアンス ルールを使用して個別のワークロードを実行することもできます。自動化されたツールを使用して、クラウド全体のコンプライアンスを継続的に監査し、潜在的な違反に関するレポートを生成することを検討してください。

スマート ポリシー管理

企業は、すべてのクラウド環境に適用し、セキュリティ運用を簡素化する一連のセキュリティ ポリシーを開発する必要があります。ポリシーは以下を定義します:

- 許容されるデータの種類

- クラウドの所有権

- 認証とアクセス ルール

- クラウド ワークロードのセキュリティとゲートウェイ

- セキュリティ分析

- 規制規則と現在のコンプライアンス状況

- クラウド移行プロトコル

- 脅威のモデリング、優先順位付け、インテリジェンス

- 攻撃の種類ごとの対応計画

環境間の非互換性は一般的ですが、標準化されたポリシーを出発点として使用すると、次のようになります。

- 構成と展開をスピードアップする

- 見落としや人的ミスのリスクを軽減する

- マルチクラウド全体で一貫性を確保する

複数のクラウドで同じ操作を実行している場合は、ポリシーを同期する必要があります。たとえば、マルチクラウドを使用して可用性を確保する場合、両方のクラウドで同じセキュリティ設定を使用する必要があります。チームはツールを使用して 2 つのプロバイダー間で設定を同期し、両方のクラウドに適用される一般的な定義を含むポリシーを作成する必要があります。

自動化の活用

マルチクラウド セキュリティにおける重大なリスク要因は、人的エラーです。可能な限り多くのタスクを自動化することで、企業は次のことが可能になります:

- 従業員が間違いを犯す可能性を減らす

- チームに敏捷性を加える

- クラウド関連のプロセスをスピードアップする

- 環境全体で一貫性を確保する

自動化は、マルチクラウド セキュリティにおいて重要な役割を果たす必要があります。たとえば、新しいコンテナーまたは仮想マシンごとに自動セキュリティ スキャンを実行できます。自動化を使用するもう 1 つの方法は、セキュリティ制御をテストする継続的なチェックを実行することです。

DevSecOps の採用は、企業がクラウド コンピューティング セキュリティにおける自動化の役割について考え始めるための優れた方法です。 DevSecOps は、セキュリティを後付けではなく中心的な考慮事項として扱います。これは、マルチクラウドを安全に保つための理想的なアプローチです。

マルチクラウド ツール スタックを簡素化

プロバイダーのネイティブ ツールとサードパーティ ソリューションの組み合わせに依存するのではなく、マルチクラウド全体でシームレスなセキュリティを提供する単一の包括的なツールに投資する必要があります。そうしないと、以下のリスクがあります:

- セキュリティ ギャップにつながる不十分な統合

- ヒューマン エラーの可能性が高くなります。

- 必要以上のスタッフを雇っている

- メンテナンスが多すぎるため、チームに負担がかかる

選択したツールが次のことができることを確認してください:

- さまざまなクラウド サービスとシームレスに統合する

- アプリやワークロードに合わせてスケーリング

- データ アクティビティをリアルタイムで更新する

また、セキュリティ ツールには、管理者がクラウド全体でアプリとデータを管理できる単一の画面が必要です。単一ビューのツールはスプロールを簡素化し、セキュリティ チームをより効果的にします。

マルチクラウド モニタリングのセットアップ

マルチクラウドには、さまざまなプラットフォームからのイベント、ログ、通知、アラートを 1 つの場所に統合する堅牢な監視が必要です。もう 1 つの重要な機能は、問題を自動的に解決したり、修復中にガイダンスを提供したりできるツールを用意することです。

統合と自動修正に加えて、監視ツールには次のことも必要です。

- 増大するクラウド インフラストラクチャとデータ量に対応できる拡張性を備えている

- 継続的なリアルタイム モニタリングを提供する

- すべてのアラートにコンテキストを提供する

- チームがカスタム通知を作成できるようにする

監査ログを最大限に活用する

監査ログには、以下を含むクラウド テナントに関連するすべての変更が記録されます。

- 新しいユーザーの追加。

- アクセス権の付与

- ログイン期間

- ログイン中のユーザー アクティビティ

このアクティビティが役立つため、監査ログはマルチクラウド セキュリティにとって非常に重要です。

- 悪意のある行動を特定する

- サイバー攻撃が始まる前に侵害を発見する

- コードまたはクラウド関連の問題を明らかにする

- 運用上のトラブルシューティングを実行する

さらに、監査ログは一部の業界では公式の記録であり、企業はログを使用してコンプライアンスを監査人に証明できます。

データ暗号化とコンフィデンシャル コンピューティングに頼る

暗号化は、オンプレミスとクラウドの両方でデータを保護する効果的な方法です。マルチクラウド セキュリティ戦略では、保管中と転送中の両方でデータを暗号化する必要があります。

- 保存時の暗号化は、ネットワークを介して移動していない保存データを保護します。侵入者がデータベースに侵入した場合、復号化キーがなければデータを解読することはできません。

- 転送中の暗号化は、情報がネットワークを移動している間、データを保護します。侵入者が中間者攻撃または盗聴によってデータを傍受した場合、データは安全なままです。

静止データと移動データの両方を保護することに加えて、すべてのスケジューリング、監視、およびルーティング通信も暗号化する必要があります。完全な暗号化により、インフラストラクチャとアプリに関する情報が機密に保たれます。

マルチクラウドのセキュリティ戦略には、保管中および転送中のデータの暗号化に加えて、コンフィデンシャル コンピューティングも含める必要があります。 使用中にデータが脆弱にならないようにします。使用中の暗号化は、処理中にワークロードを暗号化することにより、クラウド データを完全に保護します。

テナント分離の練習

テナントの分離は、マルチクラウドのセキュリティを向上させるためのシンプルで効果的な方法です。テナントの分離では、チームは次のことを確認する必要があります:

- すべてのアプリは個別のテナントで実行されます。

- すべての環境 (開発、テスト、ステージング、本番など) は、個々のテナント内で実行されます。

セキュリティと敏捷性を高めるために、ランディング ゾーンを使用することもできます .ランディング ゾーンにより、チームは、アクセス管理、データ セキュリティ、ガバナンス、およびロギング ルールの事前定義されたベースラインを使用して、マルチテナント環境を迅速にセットアップできます。

最小権限の原則を施行

各従業員は、そのスタッフ メンバーがそれぞれの役割を果たすために必要なリソースにのみアクセスできる必要があります。この最小権限の原則には、いくつかの目的があります。

- ミッション クリティカルな機密データを分離する

- 攻撃者がアカウントをハッキングした場合に、システムを横方向に移動する能力を低下させます。

- 企業がデータのプライバシーとセキュリティに関する法律を遵守できるよう支援する

マルチクラウドでは、クラウド プロバイダーのネイティブ ツールを使用してアクセスを制御することはお勧めできません。異なるベンダーのソリューションは連携がうまくいかず、サイロができてリスクが増大します。代わりに、すべてのクラウドにわたってアクセス制御を一元化する包括的なツールを使用してください。

アクセス権の不足や承認プロセスの遅さでチームの妨げにならないように注意してください。代わりに、操作を遅くすることなくマルチクラウドを保護するのに役立つ、アクセス権を割り当てるためのシンプルで透過的なプロセスを作成してください。

定期的にクラウド データをバックアップする

データとシステムのクラウド バックアップを定期的に実行します。バックアップを社内に保存するかクラウドに保存するかにかかわらず、いくつかの優れた方法に従う必要があります。

- 不変のバックアップを使用して、攻撃者がマルチクラウドを侵害した場合でもデータを暗号化または削除できないようにする

- 1 日に複数回データをバックアップする

- 復元を簡素化するために、クラウドごとに個別のバックアップを保持します。

- ゼロトラスト戦略を使用してバックアップを安全に保つ

- 悪意のあるデータがないかバックアップを継続的にスキャンするツールを使用する

マルチクラウド セキュリティ戦略には、バックアップに加えて、災害復旧計画も必要です。データを迅速に復元し、予備のクラウドでサービスを利用できるようにする計画を立ててください。

継続的改善の文化を構築する

すべてのマルチクラウド セキュリティ戦略は、防御が最新の標準に対応していることを確認するために、定期的な評価を受ける必要があります。セキュリティが大幅に遅れないようにするために、チームは次のことを行う必要があります。

- ソフトウェアの更新を定期的に確認する

- 企業がどのようにデータを保護し、犯罪者がどのようにシステムを侵害するかを監視することで、最新のサイバーセキュリティの動向を把握する

- 外部委託の専門家と社内レベルの両方で、脆弱性評価を定期的に実施する

- すべてのサードパーティ ツールが最新のアップデートで最新であることを確認する

- セキュリティをより自動化して効率化する新しい方法を常に模索する

マルチクラウド戦略のビルディング ブロックとしてセキュリティを使用する

注意深い企業は、マルチクラウドへの移行を開始する前に、セキュリティのニーズを考慮し、説明する必要があります。セキュリティが戦略の基盤であることを確認し、サイバー脅威に対して脆弱になることなく柔軟性を高めるマルチクラウドを作成します。

クラウドコンピューティング

- 合成モニタリングのベストプラクティス

- クラウドでDevOpsを使用するための9つの効果的なベストプラクティス

- クラウドセキュリティはサイバーセキュリティの未来です

- サイバーとクラウド:マルチクラウドの台頭の中で重要なセキュリティの課題を克服する

- クラウドセキュリティエンジニアになる方法

- クラウドネイティブのベストビジネスプラクティス

- AWSバックアップのトップ5セキュリティプラクティス

- 2020年に最高のセキュリティを備えたクラウドストレージはどれですか?

- クラウドで機能テストを行うための11のベストプラクティス

- サイバーとクラウド:マルチクラウドの台頭の中で重要なセキュリティの課題を克服する

- クラウドセキュリティリスクを管理する方法