ハッキングの現実…。それとも新しいハッキングの現実?

私たちはサイバー脆弱性のある世界、つまりデータに支配されている世界に住んでいます。データは、私たちの個人的および公的な生活のほぼすべての側面をカプセル化します。それは頻繁に共有され、配布され、保存され、アクセスされ、常に危険にさらされています。 Target、Yahoo、Ashley Madisonなどの最近のメガハックは、ますます接続され、データ中心になっている世界では、個人情報の漏洩とデータの悪用が避けられないことを示しています。

これらのハッキングに関しては、結局のところ、リスクは単にデータの誤用であることに注意する必要があります。間違いなく、このような攻撃は人々の生活に壊滅的な影響を与える可能性がありますが、その結果は仮想世界に限定されており、少なくとも直接ではなく、物理世界に触れることはできません。

関連項目: 米国退役軍人省は、ハッキング咳をハッキングから保護します

私たちの世界が徐々にサイバーフィジカルな世界へと発展している今、これはすべて変化しています。ウィキペディアでは、サイバーフィジカルシステムを、物理コンポーネントとソフトウェアコンポーネントが深く絡み合っているシステムと定義しています。つまり、物理システムは電子コンポーネントによって制御され、制御されます。

サイバーフィジカルシステムの良い例は、電子工学に関連するコストの約60%を占める現代の自動車です。現代の車両には、ブレーキ、ステアリングシステム、ドアロック機構などの重要な機械的および物理的コンポーネントに影響を与える100を超える電子ユニットが存在することがよくあります。

もう1つの例は、ソフトウェアによって監視されるだけでなく、多くの場合リモートワイヤレスインターフェイスを介してソフトウェアによって制御される製造工場です。

これらは2つの例にすぎませんが、高度道路交通システム、医療機器、ホームオートメーション、別名スマートホームなど、他の多くの業界が無数の業界に存在します。

IoTと同じではありません

サイバーフィジカルシステムは、モノのインターネット(IoT)と密接に関連していますが、同義ではありません。 IoTデバイスは通常、サイバーフィジカルドメインのコントローラーです。それらは1つまたは複数の接続テクノロジー(セルラーやBluetoothなど)を使用し、モバイルデバイス上のサービスプロバイダーまたはユーザーアプリケーションによって管理されます。たとえば、自動車メーカーが提供するiPhoneアプリケーションを使用すると、車のロックを解除したり、エンジンをリモートで始動したりできます。家の照明を制御するAmazonEchoスマートスピーカーアプリも良い例です。

これらの例に共通しているのは、エンドユーザーとして物理機能をワイヤレスで操作できることです。

これらのシステムに対する私たちの制御は、IoTコントローラー(それぞれ車両テレマティクスシステムまたはスマートスピーカー)で終了します。 IoTコントローラーは、センサーとアクチュエーターという2つの重要な要素を使用して物理オブジェクトと通信します。センサーは、物理的な世界の特性(遠心分離機の温度など)を測定し、それらをコントローラーに報告します。アクチュエータは、コントローラのコマンドで物理的な世界を操作します(たとえば、車を車線に維持します)。

これらすべてをつなぐ接着剤は、コードとデータの形のソフトウェアであり、21世紀の世界を動かすのは愛ではなくソフトウェアです。そこに問題があります。ソフトウェアコードには必然的にバグや設計上の臭いがあり、深刻なセキュリティ問題につながる可能性があります。これを悪用可能と呼びます。

1,000行のコードあたりの実際に悪用可能なバグの数は、どの調査を読みたいかなど、さまざまな要因によって異なります。しかし、最も楽観的な調査でも、約1億行のコードを含む平均的な車両には、数千の悪用可能なバグが存在する可能性があります。これをハッカーの楽園と呼んでいます。

パニックに陥り、車を処分して馬車に戻る前に、車は安全であり、この数は必ずしもあなたの車を操作してあなたを殺すことができる数千の方法を表すわけではないことに注意してください。運転。システムが攻撃に対してどれほど脆弱であるかを真に評価するには、システムを徹底的に分析する必要があります。攻撃者の動機やターゲットへのアクセスなど、考慮すべき多くの要因があります。それでも、全体的な懸念は有効であり、有効な質問は「どうやってここにたどり着いたのか」です。

私の答えはあなたを驚かせるかもしれません。この時点で私たちが到着することはほぼ避けられなかったと思います。歴史は、市場が機能によって動かされ、セキュリティが遅れていることを何度も示してきました。最初のコンピューターがインターネットに接続されたとき、その固有の安全でないアーキテクチャの問題について考えた専門家はほんの一握りでした。もちろん、収益に貢献しなかったため、ほとんど無視されました。

その結果、ウイルス、ワーム、マルウェアなどの神秘的なサイバークリーチャーの世界に徐々に慣れてきました。実稼働環境にセキュリティを追加することは常に困難であるため、業界が対応するのに時間がかかりました。徐々に、ウイルス対策プログラムとファイアウォールが発明され、私たちは何とか先に進むことができました。 PCにはセキュリティの問題がないわけではありませんが、経済は崩壊せず、空も落ちませんでした。

接続の次の波

次の接続の波であるスマートモバイルデバイスとITシステムの進化に進むと、同様の道筋をたどることができます。セキュリティ担当者は常にゲートで口笛を吹いており、設計の初期段階でセキュリティを組み込む必要があると叫んでいますが、市場の推進力は機能をさらに多く、より高速に求めています。

IoTの世界でも同じことが起こっていますか?最近のデータは、これが実際に当てはまることを示唆しています。ですから、これまでと同じように、テクノロジーのダイナミクスを軌道に乗せ、後付けとしてセキュリティを追加するという前提に安心していただけるかもしれません。ただし、非常に重要な観察事項が1つあります。これは、この記事の要点です。ソフトウェアへの依存度が高くなるたびに、エラーの許容度が大幅に低下します。

私たちは、パソコンやハッキングされた電話のデータの損失をなんとか克服しました。私たちは、クレジットカードデータベースや最も個人情報への膨大なデータ侵害に苦しんでいます。私たちの物理的な世界を危険にさらす、あるいはさらに悪いことに、取り返しのつかないほど害を与える本当のメガハックに対処できるでしょうか?

より良いアイデアは、設計によってセキュリティに投資することかもしれません。今回はそれらの専門家が正しいかもしれません。

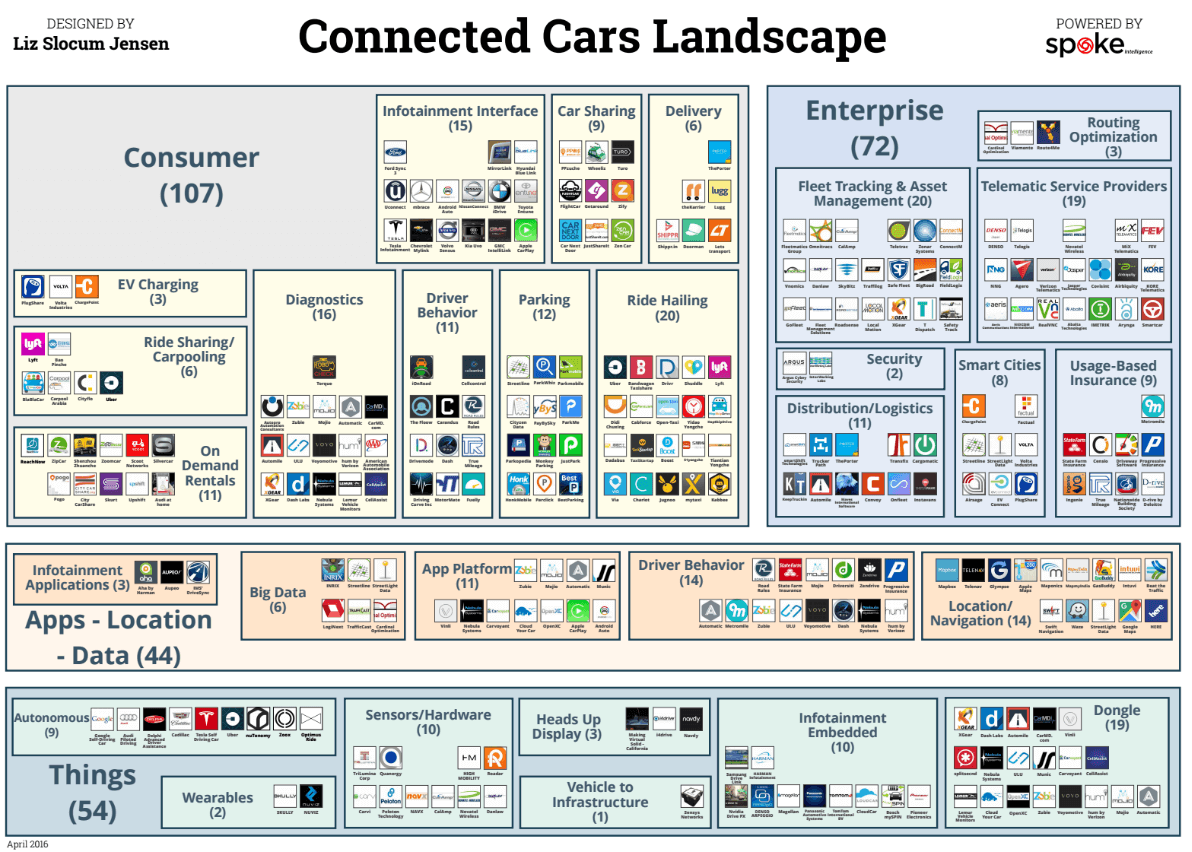

この記事は、コネクテッドカーシリーズの一部です。 250社をフィーチャーした風景の高解像度バージョンをここからダウンロードできます。

モノのインターネットテクノロジー