一連のIoTの開梱:スケーラビリティの課題とそれに対して何ができるか

モノのインターネット(IoT)は、ネットワークエンジニアにとって多くの課題を提示します。前回の投稿では、シスコがIoTの最大の課題であるセキュリティにどのように対処しているかを説明しました。この投稿では、次の課題であるスケーラビリティについて説明します。

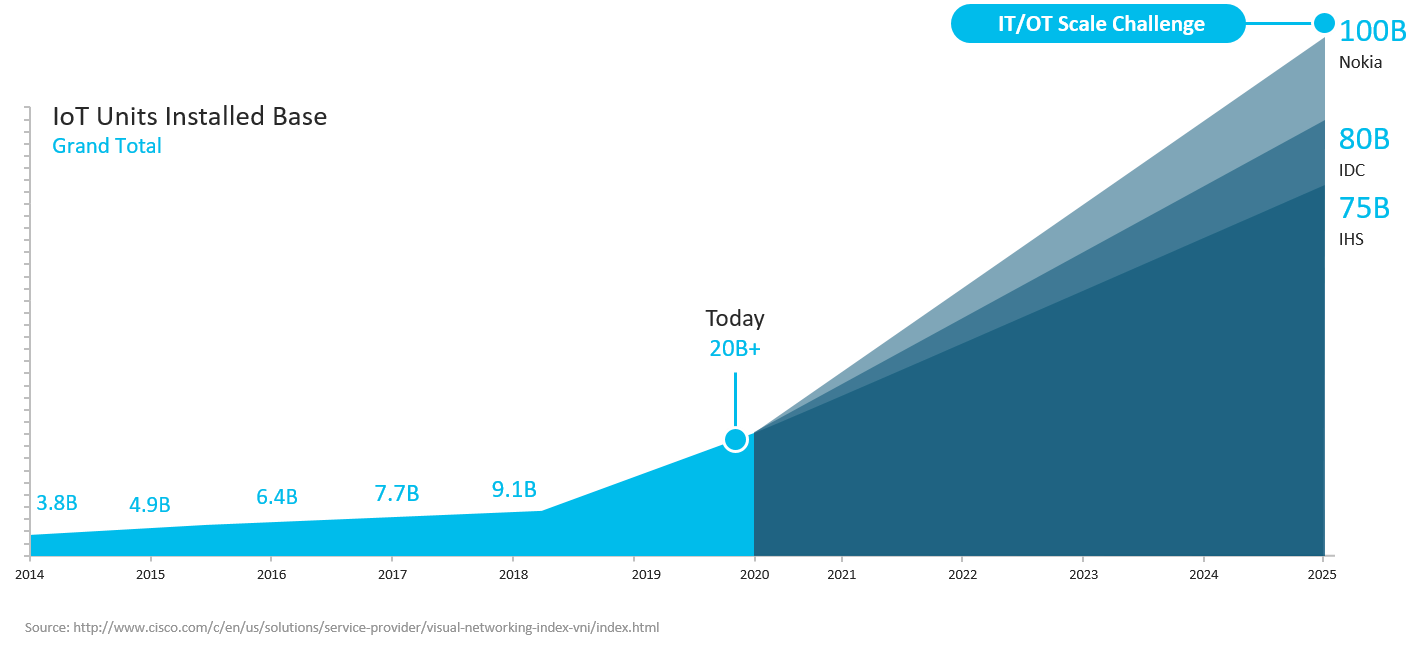

下の図に示すように、今後数年以内に数百億のデバイスがオンラインになります。これは、IoTのスケーラビリティに関する多大な懸念を示しています。

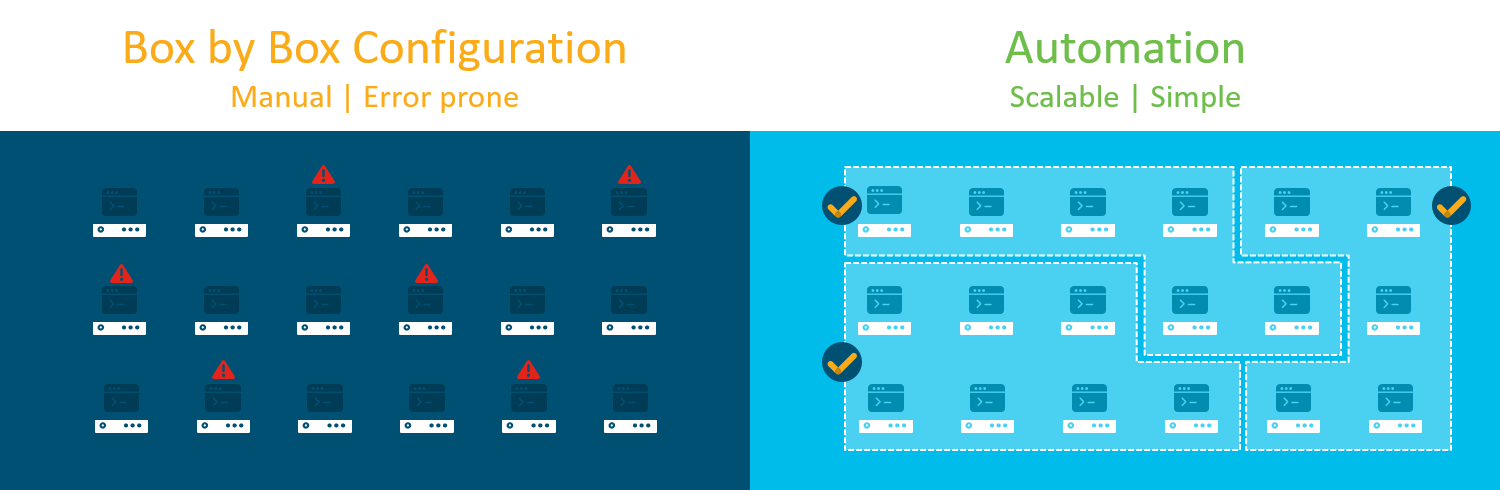

組織は、これらすべてのデバイスに対応するために、セキュリティとネットワークのポリシーをどのように拡張できるでしょうか。過去数十年間にネットワークデバイスを構成した方法でIoTデバイスを構成する必要がある場合、IoTが推進しているスケーラビリティ要件を満たすことはできません。 「従来の」方法(手動のボックスごとの構成)は遅く、エラーが発生しやすくなります。

答え?オートメーション。自動化を使用してポリシーを大規模に展開すると、プロビジョニングが高速化され、ソフトウェア管理がはるかに簡単になります。これは、ソフトウェア定義のアクセスで実現できます。

内部:Cisco DNACenterでのIoTのスケーリング

説明させてください。 IoTデバイスにネットワークポリシーを適用するとします。すべてのIoTデバイスは、ネットワーク上の他のデバイスとは別に、独自のVLAN上にある必要があります。目的は、攻撃者がIoTデバイスを企業ネットワークの残りの部分への足掛かりとして使用するのを防ぐことです。

Cisco DNA Centerを使用すると、新しい仮想ネットワークを追加するのは、ネットワークに名前を付けて、そこに配置するユーザ、デバイス、アプリケーションのグループを選択するのと同じくらい簡単です。これらはスケーラブルグループとして表されます。ネットワークオペレータは、画面の左側から右側に適切なアイコンをドラッグアンドドロップして[保存]をクリックするだけで、新しい仮想ネットワークに属する各グループを選択します。数回クリックするだけで、IoTデバイスは効果的にセグメント化されるため、仮想ネットワークで指定されている他のデバイスとのみ通信できます。 VLANやDHCPスコープ、プログラムACLなどを割り当てる必要はありません。ネットワークオペレーターとして、ネットワークポリシーやアクセス制御リストの言語を話す必要はなく、ほぼ瞬時にネットワークを作成できます。

スケーラブルグループタグ(SGT)は、このプロセスを非常に簡単にするものです。スケーラブルグループは、ユーザーやデバイスを「グループ化」するための論理ポリシーオブジェクトです。 SGTは、ポリシーを適用するすべてのもの(エンドポイント、ユーザー、またはアプリケーション)を識別します。 SGTは、IPアドレスに依存しない「グループベースのポリシー」を管理するために使用されます。つまり、ポリシーは個々のIPアドレスではなく、スケーラブルグループに適用されます。これまで、ネットワークオペレーターは、デバイスのIPアドレスがユビキタスでエンドツーエンドで一貫しているため、ポリシーを適用することがよくありましたが、そのアプローチは面倒です。仮想ネットワークのセグメンテーションに加えて、主にSGTにポリシーを適用することで、IoTのソフトウェア定義アクセスネットワークでのポリシー表現をスケーラブルで効果的かつ柔軟に行うことができます。

上記のプロセスは、エンタープライズネットワーク上のデバイスを管理するために使用されるプロセスと同じです。ただし、IoTデバイスは通常、データセンターのスイッチなど、より高度な機能とコンピューティングリソースをすべて備えているわけではありません。通常、これらは軽量で、フォームファクタが小さく、消費電力が少なく、ハードウェア機能が小さくなっています。

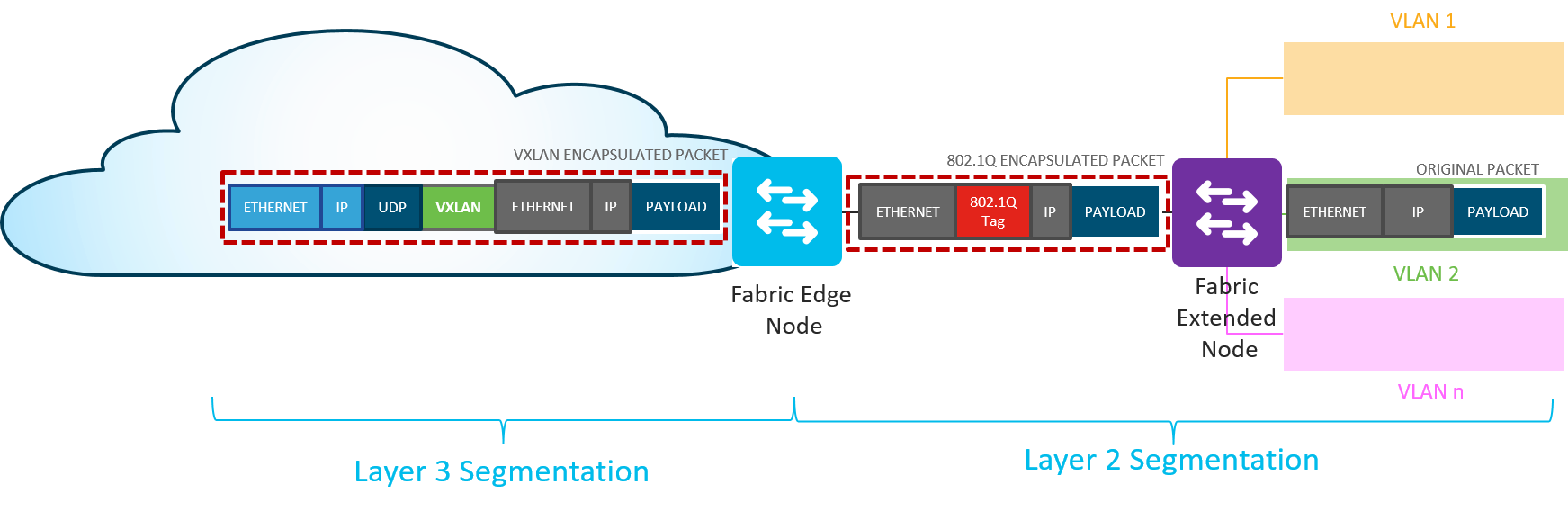

このソフトウェア定義の世界でプレイするには、これら2つの制約を適応させて調整する必要があります。1つはセグメンテーションとポリシーを提供し、もう1つはハードウェアを可能な限り軽量に保つことです。そこで、シスコのソフトウェア定義アクセス拡張ノードが登場します。その仕組みは次のとおりです。

- 拡張ノードは、静的割り当てを使用して、802.1Qトランクポート(単一または複数のVLAN)を使用して単一のエッジノードに接続します

- 拡張ノードのスイッチポートは、Cisco DNACenterの適切なIPプールに静的に割り当てることができます

- SGTマッピングは、接続されたエッジノード上のCisco DNACenterのプールからグループへのマッピングによって実現されます

- スケーラブルグループACLに基づくトラフィックポリシーの適用は、エッジノードで実行されます

ネットワークオペレータが個々のボックスを手動で構成する必要がある場合、エンタープライズネットワークのスケーリングは十分に困難でした。 IoTではほぼ不可能です。幸い、シスコはソフトウェア定義のアクセスと自動化を使用して、エンタープライズネットワークにおけるこの課題を解決しました。そして今、それらの同じソリューションをIoTに適用することができます。シスコをパートナーとして、エンタープライズネットワークで使用しているのと同じ管理インターフェイスを使用して効率的かつ効果的に拡張できます。

もっと知りたいですか?オンデマンドウェビナーであるCiscoIoT:Public Safety、Oil and Gas、ManufacturingSectorsのドライブトランスフォーメーションをご覧ください。また、セキュリティなど、エンタープライズIoTが直面しているその他の主要な課題については、CiscoIoTブログを確認することを忘れないでください。

モノのインターネットテクノロジー

- IoTのセキュリティ:産業用IoTは最近のDDoS攻撃から何を学ぶことができますか?

- IoTの開梱、シリーズ:セキュリティの課題とそれに対して何ができるか

- 価格はどうですか?そして、IXONに関するより一般的な質問(FAQ)

- 保守部門の死とそれについて私たちにできること

- メンテナンスと信頼性を向上させるために何ができますか?

- IoTとサイバーセキュリティについて知っておくべきこと

- 「パイロット煉獄」とは何か、そして最高のものはそれをどのように打ち負かしたか

- ドローン、IoTアナリティクス、AIはクズの難問を克服できますか?

- SolarWindsハックがIoTとサプライチェーンのセキュリティについて教えてくれること

- オーバーモールディングプロセスについて知っておくべきこと

- 冷媒ドライヤーと環境について知っておくべきこと