デルは、安全でない企業のセキュリティ慣行を強化しています

デルは最近、250人以上の従業員を抱える企業部門の企業で働く2,608人のグローバルな専門家を対象とした調査を実施しました。この調査の結果は衝撃的なものであり、安全な個人情報や企業情報を扱うすべての企業にとって興味深いものになるはずです。

最近、私たちは最も個人的な情報を持つ企業を信頼しています。 Googleは、検索クエリを安全に保ち、不要な個人がメールを読まないようにし、場合によっては、ビジネスの日常業務に不可欠なデータを保護することさえ信頼しています。健康情報を、食事と心拍数を追跡するクラウドベースのサービスと共有し、財務データをeコマースサイトと共有します。

会社情報のために従業員をフィッシングする

私たちのデータのこのセキュリティは、私たちがそのデータを信頼する会社情報のセキュリティと同じくらい強力です。多くの場合、外部からのフィッシング詐欺の結果として、大規模なデータ侵害やその他の個人データの漏洩が発生します。ハッカーやその他の悪意のある個人が、従業員がネットワークに侵入するのに役立つ会社情報を共有するように仕向けています。

ベライゾンは昨年、フィッシングの試みが企業のセキュリティにとってどれほど大きな脅威であるかを詳述したレポートを発表しました。フィッシングはソーシャルエンジニアリングの一種であり、誰かが他の誰かに話しかけて、すべきでない情報をあきらめるようにします。

関連項目: これらの中国の衛星は、ハッキング防止のデータセキュリティを提供しますか?

1つの方法は、電話会社に電話して、現場でデータを要求する技術者のふりをすることです。疑いを持たない従業員は、あまり考えずに情報を渡して、要求ルーチンを検討する可能性があります。そのデータは、機密性のレベルに応じて、さらに機密性の高い情報にアクセスするために使用される可能性があります。

もう1つの一般的な方法は、通常は保護される情報の入力に騙されるなりすましサイトへのリンクを記載した電子メールを従業員に送信することです。サイトが本物であるように見える限り、従業員は自分が持ってはいけないものを共有していることに気付かないかもしれません。

デルの掘り出し物が発見したもの

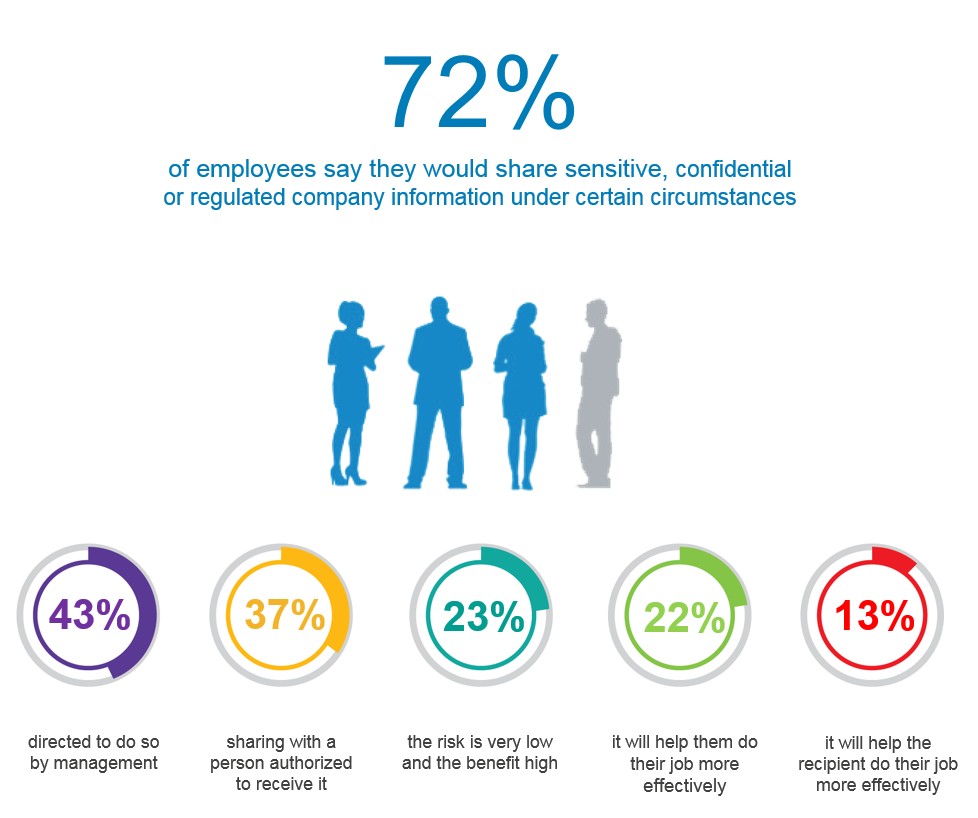

デルのエンドユーザーセキュリティ調査では、従業員の72%が、特定の状況下で機密情報、機密情報、または規制対象の企業情報を共有する用意があると述べています。この情報が共有されるこれらの状況はさまざまでした。

情報を共有すると答えた従業員の72%の中に、共有する理由が含まれていました…

- 経営陣からそうするように指示されている(43%)

- それを受け取る権限のある人と共有する(37%)

- リスクは非常に低く、利益は高い(23%)

- それは彼らがより効果的に仕事をするのに役立ちます(22%)

- 受信者がより効果的に仕事をするのに役立ちます(13%)

この調査では、企業の機密情報に関する一般的な注意の欠如が明らかになりました。個人として行動する従業員は、自分の仕事を支援することを意味する場合、またはリスクがそうすることの利益に値すると感じた場合は、セキュリティの近道をとることを示しました。

これは、個人が悪意のある目的で企業データを意図的に配布していることを意味するものではありません。むしろ、彼らは自分たちの仕事をより効率的に行おうとしているだけです。厳格なセキュリティ手順は、効率の妨げと見なされることがよくあります。

多くの危険な慣行

このデータ共有は、企業データの直接共有だけに限定されていません。また、安全でない慣行の形で発生します。回答者の45%は、ほとんどの企業が禁止する慣行に従事していることを認めています。

たとえば、これらの個人の46%は、機密情報にアクセスするためにパブリックWi-Fiに接続したことを示しています。 VPNや安全なリモートアクセスなどの予防策を講じたとしても、公的にアクセス可能なWi-Fiネットワークに接続するとリスクが高まります。

これらの回答者の別の49%は、仕事に個人の電子メールアカウントを使用していることを共有しました。この特定の種類の違反は、米国の著名な公務員数名がプライベート電子メールサーバーで機密情報を実行していることが発見されたため、近年話題になっています。

1月、セキュリティアナリストは、米国大統領の公式TwitterアカウントがGmailのメールアカウントで保護されていることを知ってショックを受けました。

この調査は、善意のある従業員が会社のセキュリティポリシーをすばやく緩くすることがいかに簡単であるかを明らかにしました。このような調査が、ITプロフェッショナルやビジネスリーダーがこれらのプロトコルを実装するためのより良い方法を研究し、従業員にそれらに従うように促すのに役立つことを期待できます。

モノのインターネットテクノロジー