NSX-V と NSX-T:主な違いを理解する

最新のデータ センターでは、ハイパーバイザーを備えた物理サーバーを使用して仮想マシンを実行しています。このように、仮想化は費用対効果と拡張性の向上をもたらしました。 VMware の NSX ソフトウェアなどの仮想化ネットワーク ソリューションにより、ネットワーキングの概念は新しい意味を獲得しました。

ソフトウェア定義ネットワーク モデル (SDN) は、複雑なネットワーク構成を作成するために必要なすべての機能を提供します。 SDN は高いセキュリティを提供し、その俊敏性と柔軟性により、物理ネットワークを大幅に変更することなくシームレスなスケーリングを可能にします。

この記事では、VMware NSX とは何か、および VMware との違いについて説明します。 NSX-V およびVMware NSX-T .

ヴイエムウェア NSX

仮想化市場では、VMware は最大の名前の 1 つです。同社は、仮想ワークステーション、ネットワーク仮想化、およびセキュリティ プラットフォーム向けの一連の製品を提供しています。

VMware NSX は、次の 2 つのバリエーションを持つ高度な SDN ソリューションです。

- NSX-V

- NSX-T

VMware NSX とは

NSX はソフトウェア定義ネットワークです VMware が作成したソリューションは、データ センター ネットワーキングのニーズの急速な拡大に対処するために作成されました。主な機能は、NSX Data Center のコンポーネントである NSX Manager を介して、仮想化されたネットワークの作成と管理を提供することです。さらに、VMware NSX は、仮想環境の安全を確保するための重要なネットワーク セキュリティ機能を提供します。

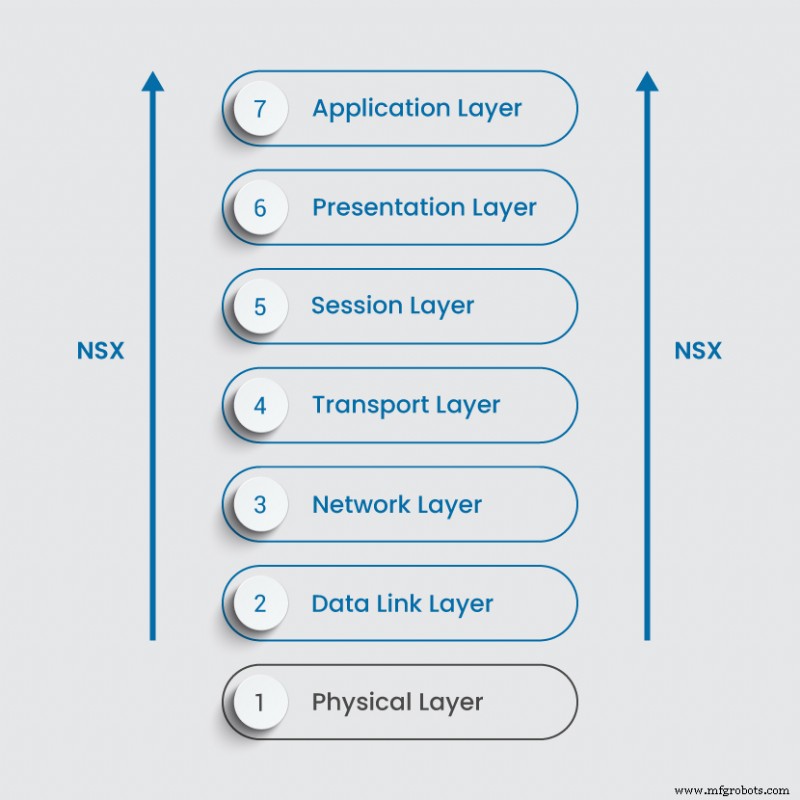

NSX では、基盤となるハードウェアを変更する必要はありません。仮想ネットワーク間のネットワーク プロビジョニングと接続は、VM の動作と同様に、ハードウェアから抽象化されます。 NSX は、OSI モデルのレイヤー 2 からレイヤー 7 までのスイッチ、ルーター、ファイアウォール、およびその他のネットワーク サービスを仮想化します。

このプロセスは、時間、労力、およびコストを節約し、大企業がネットワークの管理と制御を集中化および自動化できるようにします。選択した製品に応じて、VMware NSX はすべてのインフラストラクチャ タイプに適しています。

- マルチクラウド環境

- オンプレミス データセンター

- ベアメタル サーバー

- コンテナ化されたワークロード

NSX-V と NSX-T の違いについては、以下をお読みください。

NSX-V とは

NSX-V アーキテクチャ (vSphere の V ) は、展開の再構成、迅速なプロビジョニング、およびオンデマンドの仮想ネットワークの破棄を特徴としています。本製品は、VMware vSphere と vCenter との接続に依存しています。 NSX-V が vCenter とペアリングされると、vSphere との統合はシームレスになります。

欠点は、NSX-V では複数の vCenter を持つことができないことです。疑問が生じます。複数の vCenter がある場合はどうなりますか?その場合、複数の NSX Manager が必要になりますが、これはマルチクラウド環境では困難な場合があります。メンテナンスは面倒で要求が厳しいものになる可能性があります。企業がワークロードを処理するためにクラウドに移行するにつれて、VMware NSX-V ソリューションは多くのクライアントにとって不適切であることがわかります。現在は従来の VMware 製品に近いものとなり、NSX-V は NSX-T に置き換えられています。

NSX-T とは

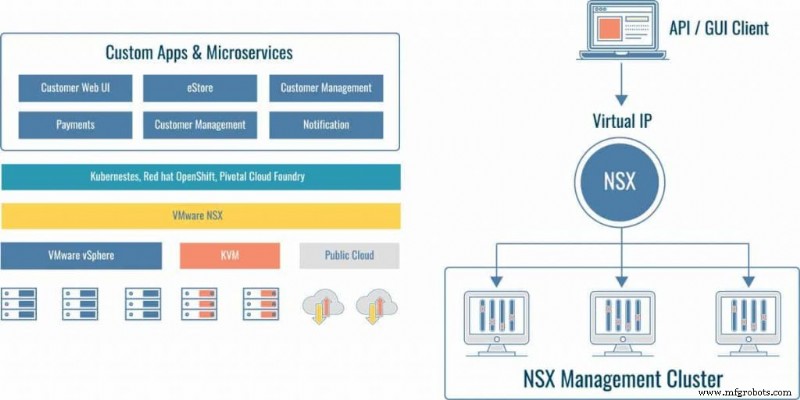

VMware NSX トランスフォーマー NSX-V の後継であり、俊敏性の高い SDN インフラストラクチャを構築するためのオプションを提供します。この製品は、ベアメタルおよびコンテナー化されたワークロード、マルチクラウド、およびマルチハイパーバイザー環境にネットワーク仮想化をもたらします。 NSX-T は、クラウドネイティブ アプリケーション、OpenStack、Kubernetes、KVM、Docker などのネットワーク仮想化スタックをサポートしています。

多くの人が、NSX-T を NSX-V のアップグレードと考えています。両方の製品の背後にある主なアイデアが同じであることは事実です。ただし、VMware は NSX-T をゼロから構築しており、内部にあるものは NSX-V とは完全に異なります。

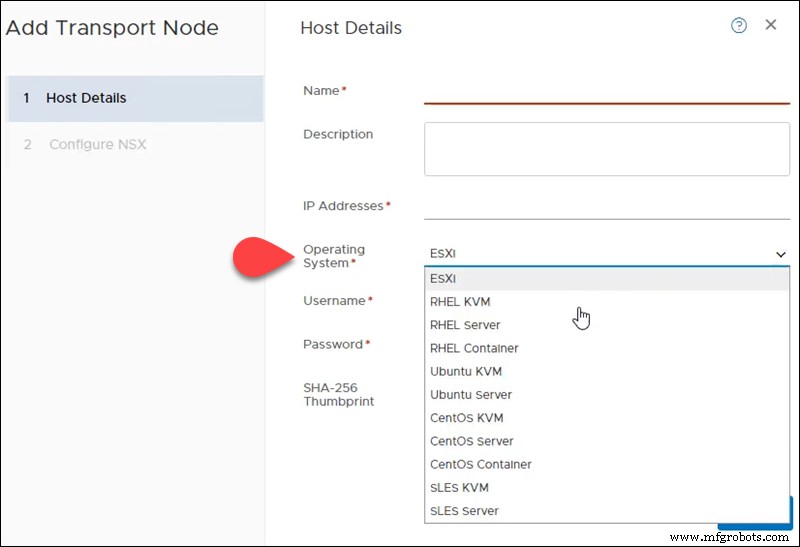

主な利点は、NSX-T を異種環境に展開できることです。 多くの異なるコンポーネントで。 NSX-T は、vCenter デプロイの制限下にありません。複数の vCenter サーバーを用意し、1 つの NSX Manager を仮想ネットワークを制御するための単一の画面として使用できます。または、vCenter をまったく展開する必要はありません。代わりに、たとえば、NSX-T GUI でオペレーティング システムとして ESXi を選択できます。

NSX-V 対。 NSX-T インターフェイス

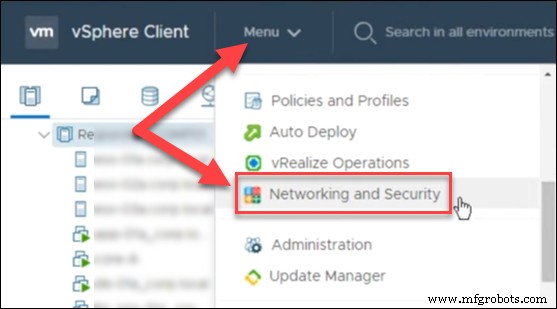

その名前でラベル付けされた専用の NSX-V インターフェイスはありません。 NSX-V を使用 インストールには、vCenter Server に統合されるプラグインが付属しています。したがって、NSX-V の GUI オプションにアクセスするには、vSphere インスタンスにログインし、[Networking and Security] を選択します。 オプション。

たとえば、これは vSphere Web Client のセクションです NSX-V の場合:

このオプションが GUI に表示されない場合は、使用しているアカウントに必要な権限がありません。 NSX Manager を vCenter Server に接続したユーザーのみがエンタープライズ管理者のアクセス権を取得します。他のすべてのアカウントにはサービス権限のみがあり、適切な権限を割り当てる必要があります。

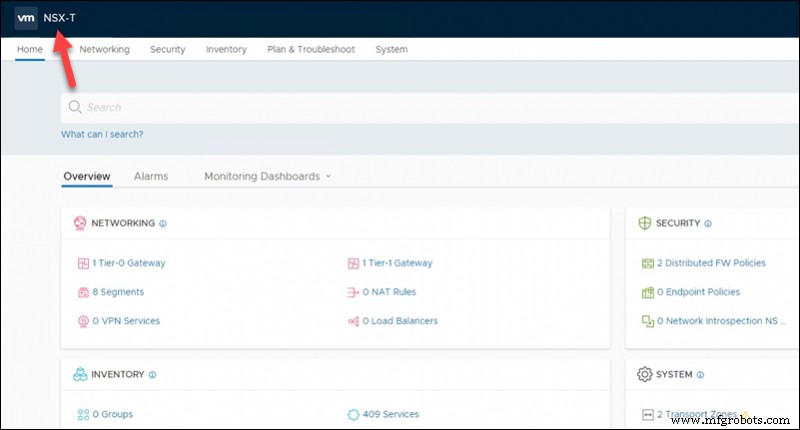

NSX-T には、NSX-T Manager と呼ばれる、vCenter から切り離された独自のインターフェイスがあります。つまり、NSX-T アーキテクチャを管理するために vCenter にログインする必要はありません。

NSX-T Manager にログインすると、ホームページにネットワーク、セキュリティ、システム、インベントリの概要、アラームなどが表示されます。

NSX-T Manager Web Client から、vCenter を表示したり、新しいインベントリを追加して取得したりできます。これは、複数の vCenter 間でネットワークとセキュリティの自動化を管理する機能により、NSX-T が NSX-V より優れている点です。

NSX のメイン コンポーネント

VMware NSX の主なコンポーネントは次のとおりです。

- NSX マネージャー

- NSX コントローラー

- NSX Edge

NSX マネージャー

NSX Manager は、GUI を介してすべての NSX コンポーネントを構成、管理、および監視するために使用される主要なコンポーネントです。 REST API を使用すると、構成とオブジェクト操作が一貫しています。

NSX Manager を使用すると、コントローラ、エッジ分散ルーターを展開し、証明書を生成できます。 NSX-V では、NSX Manager は 1 つの vCenter Server を 1 つの仮想マシンとして動作します。 NSX-T の場合、NSX-T Manager は、たとえば KVM または ESXi VM として複数の vCenter に接続できます。

NSX Edge

VMware NSX Edge サービス ゲートウェイ (ESG) は VMware vCenter Server の一部であり、次のような重要なゲートウェイ サービスを提供します:

- DHCP

- NAT

- VPN

- 負荷分散

- 境界ファイアウォール

- 動的ルーティング

NSX Edge は、分離ネットワークと共有ネットワーク間の接続、および仮想マシン間の直接接続を可能にします。 East-West ルーティングに加えて、このサービスでは、North-South 接続を提供することで、テナントがパブリック ネットワークにアクセスできるようにします。 NSX Edge を使用すると、ワークロード、コンポーネント、テナントの仮想境界を作成できます。

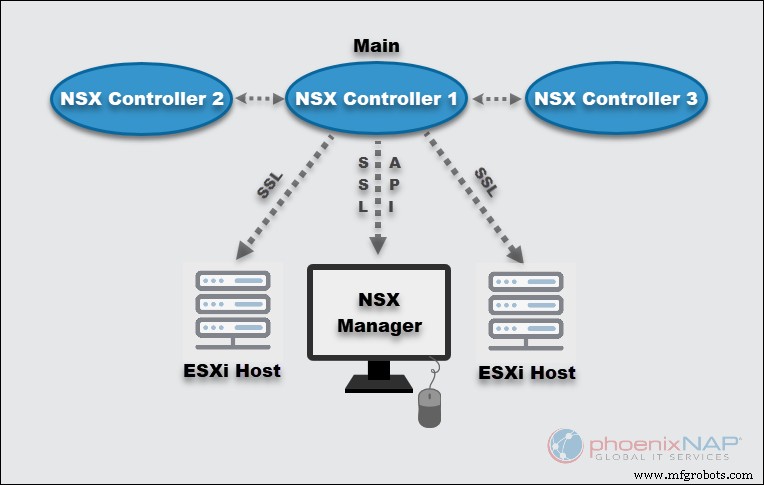

NSX コントローラ

NSX Controller は、分散状態管理システムであり、論理スイッチングとルーティングの中央制御スポットです。コントローラーには、ホスト、VM、分散論理ルーター、および VXLAN に関するすべての情報が含まれています。

この仮想アプライアンスは、スケーラブルで可用性の高い仮想ネットワークのインストールと監視に不可欠です。 Software-Defined Data Center の規模に関係なく、必要な冗長性を実現するには、VMware は NSX-T に 3 つのコントローラーを配置する必要があります。

NSX Controller は、Secure Sockets Layer 接続を使用して ESXi ホストに接続し、SSL API を使用して NSX Manager とやり取りします。

NSX の機能

NSX-V と NSX-T はどちらも、物理ネットワーク上に仮想ネットワークを展開する機能を提供するという同じ目標を念頭に置いています。

NSX の機能には次のようなものがあります。

- 分散論理ルーティングとスイッチング、および上記の NSX Edge セクションに記載されているその他の機能

- 詳細なモニタリングと統計

- QoS

- API による自動化

- ソフトウェアベースのオーバーレイ

- 強化されたユーザー インターフェース

ただし、2 つのツールには多くの違いがあり、2 つの異なる製品として構築されています。 . NSX-V は複数の vCenter で動作できず、vSphere に大きく依存しています。

一方、NSX-T は、複数の vCenter インスタンスと異なる環境で動作するクロスプラットフォーム ソリューションです。最新の NSX-T 機能には、NSX-V から NSX-T への移行および分散 IDS/IPS も含まれます。

NSX-V と NSX-T の違いをよりよく理解するために、以下の比較表と機能の詳細に関するセクションを調べてください。

VMware NSX-V と NSX-T の比較

| 機能の比較 | NSX-V | NSX-T |

|---|---|---|

| 基本機能 | NSX-V は、展開の再構成、迅速なプロビジョニング、オンデマンドの仮想ネットワークの破棄などの豊富な機能を提供します。 これにより、vSphere 分散スイッチを利用して、単一の仮想スイッチをクラスター内の複数のホストに接続できます。 | NSX-T は、俊敏なソフトウェア デファインド インフラストラクチャをユーザーに提供します。クラウドネイティブなアプリケーション環境の構築に適しています。 また、ネットワークとセキュリティの操作も簡素化されます。 複数のクラウド、マルチハイパーバイザー環境、ベアメタル ワークロードのサポートが組み込まれています。 |

| 起源 | 2012 年に最初にリリースされた NSX-V は、VMware vSphere 環境を中心に構築されています。 | NSX-T は vSphere エコシステムに由来しますが、ゼロから構築されており、NSX-V でカバーされていない一部のユースケースに対応するように設計されています。 |

| カバレッジ | NSX-V アーキテクチャは、オンプレミス (物理ネットワーク) の vSphere 展開と 1 つの vCenter Server を考慮して構築されました。 | NSX-T は、複数のハイパーバイザー、コンテナー、クラウド環境、およびベア メタル サーバーを含むように対象範囲を拡大します。 NSX-T には、マイクロセグメンテーションに関するギャップに関するいくつかの制限があります。 |

| ハイパーバイザーのサポート | vSphere ネットワーク仮想化スタックがサポートされています。 | vSphere スタックに加えて、NSX-T は OpenStack、Docker、KVM、Kubernetes などもサポートしています。 |

| 移行 | NSX-T から NSX-V への移行はできません。 | NSX-T Manager には、NSX-V から NSX-T に移行するユーザー向けの移行ユーティリティが組み込まれています。 |

| NSX Manager の操作 | NSX-V Manager は、1 つの vCenter Server のみで動作します。 Photon OS で動作します。 | NSX-T Manager は、一度に複数の vCenter を操作することをサポートしています。 Ubuntu オペレーティング システムで動作します。 |

| 導入 | ESXi VM としてのみ展開できます。 | NSX-T Manager はスタンドアロン ソリューションとして機能し、ESXi または KVM VM として展開できます。 |

| ルーティング | NSX-V は、仮想化されたネットワークを分離するために使用されるネットワーク エッジ セキュリティとゲートウェイ サービスを使用します。 NSX Edge は、論理分散ルーターとエッジ サービス ゲートウェイの両方としてインストールされます。 | NSX-T ルーティングは、クラウド環境とマルチクラウドでの使用向けに設計されています。マルチテナンシーのユースケース向けに設計されており、異種環境向けです。 |

| オーバーレイ カプセル化プロトコル | NSX-V は VXLAN カプセル化プロトコルを使用 | NSX-T は、より高度なプロトコルである Geneve を使用します |

| 論理スイッチのレプリケーション モード | ユニキャスト、マルチキャスト、ハイブリッド | ユニキャスト (2 層またはヘッド) |

| 仮想スイッチの使用 | vSphere Distributed Switch (VDS) | Open vSwitch (OVS) または N-VDS |

| 2 層分散ルーティング | 利用できません | 利用可能 |

| APR サプレッション | 利用可能 | 利用可能 |

| トラフィック インスペクションの統合 | 利用可能 | 利用できません |

| ネットワーク セグメントの IP アドレス スキームの構成 | マニュアル | 自動 |

| カーネル レベルの分散ファイアウォール | 利用可能 | 利用可能 |

この表は、NSX-V と NSX-T の機能比較の概要を示しています。 2 つのソリューションの違いの詳細については、以下をお読みください。

ルーティング

どちらの VMware NSX ソリューションも、物理ルーターが提供する機能を超える動的ルーティング機能を提供します。ただし、NSX-V と NSX-T のルーティングの違いは数多くあります。

基本は NSX-T クラウドのマルチテナンシーを考慮して設計されています。プロバイダーとテナント ルーターの構成には分離が必要なため、NSX-T では多層ルーティングのサポートが導入されました。

- プロバイダ管理者ユーザーの Tier 0 論理ルーティング

- テナント管理者ユーザーのティア 1 論理ルーティング制御

NSX-V ESG (エッジ サービス ゲートウェイ) は、仮想ネットワークを分離するために不可欠な DHCP、NAT、VPN サービス、および DLR (分散論理ルーター) を提供します。このように、NSX は、従来のルーティングよりも少ないネットワーク ホップで仮想マシン間の通信を可能にします。ただし、階層型ルーティングとマルチテナンシーがサポートされていないため、NSX-V は NSX-T に遅れをとっています。

NSX での論理スイッチングとブリッジング

NSX-V と NSX-T は、オーバーレイ ネットワークを使用して従来の VLAN を模倣し、論理スイッチングとブリッジングによってネットワーク操作を容易にします。機能は物理ネットワークの機能に似ています。

NSX-V を使用 、論理スイッチは VXLAN と結合され、VM トラフィックをカプセル化して物理ネットワークに転送します。物理 VLAN と論理スイッチ間のレイヤー 2 ブリッジングを可能にすることで、NSX-V は機能のプールを拡張します。これには、完全な仮想化が不可能な場合の物理コンポーネントと仮想コンポーネントのリンクが含まれます。 NSX-V は、複数のレイヤー 2 ブリッジをサポートしています。

以前の対応物である NSX-T と同様 論理スイッチングを使用してオーバーレイ機能を提供しますが、より高度なカプセル化プロトコルを使用します。 NSX-T での L2 ブリッジには、専用のブリッジ ノードを作成する必要があります。一方、NSX-V では、コントローラ VM が存在するハイパーバイザー カーネル レベルでブリッジングが行われます。

NSX でのオーバーレイ カプセル化:VXLAN と Geneve の比較

他の機能と同様に、NSX-V より伝統的な VXLAN に依存 NSX-T と比較した場合のカプセル化。 V 実際の Ex tensible LAN では、約 1600 万の仮想ネットワーク セグメントを作成でき、VLAN と 4094 の可能なネットワークの制限を超えています。この数は、大規模な組織が仮想ネットワークをよりリラックスした方法でセグメント化するのに役立ちました。

ジュネーブ Generic Network Virtualization Encapsulation の略で、VXLAN や STT などの他のカプセル化プロトコルから最適なものをコンパイルします。 NSX-T Geneve を利用して、高いスループットと低いリソース使用率で仮想ネットワーク識別子情報を提供します。 Geneve は柔軟なプロトコルであるため、ネットワークの進化に応じて他のメタデータを含めることができます。

セキュリティとマイクロセグメンテーション

NSX-V と NSX-T の両方を使用すると、組織はデータセンターを論理ネットワーク セキュリティ セグメントに分割し、ワークロード レベルのアプリケーション保護を実現できます。このようにして、ネットワーク セキュリティ ポリシーを詳細に定義できます。 VDC は、vCenter オブジェクトとホスト、VM 名または機能に基づいてセグメント化するか、IP アドレス、ポートなどを使用してセグメント化できます。

NSX ソリューションは、ハイパーバイザー レベルの分散ファイアウォールを使用して、すべてのネットワーク パラメータとセキュリティ ポリシーを処理します。 AD ユーザーとグループを使用して、AD ドメイン コントローラー (ADDC) が展開されるルールを定義できます。

ただし、NSX-T は、NSX-V よりも多くのセキュリティ機能と、より詳細なセキュリティ ルール アプリケーションを提供します。それにもかかわらず、すべての NSX セキュリティ機能は継続的な自動化のために構築されており、手動の構成とメンテナンスの制限を回避しています。

導入オプション

展開プロセスは両方の製品で非常に似ていますが、NSX-V と NSX-T の機能には多くの違いがあります。展開におけるいくつかの重大な不一致は次のとおりです:

- NSX-V では、VMware vSphere および vCenter と緊密に統合されています。 NSX Manager インスタンスは ESXi VM としてのみデプロイされ、vCenter に登録する必要があります。一方、vCenter は必要ありませんが、KVM または ESXi VM に NSX-T をデプロイできます。さらに、複数の NSX Manager がサポートされています。

- Manager と Controller が同じ仮想コンポーネントに含まれる NSX-T とは対照的に、NSX-V Manager には NSX Controller をデプロイする必要があります。

- NSX-T を使用すると、3 つの NSX コントローラのクラスタを展開して冗長性を高めることができます。

- vDS を展開する必要があるため、NSX-V で標準の仮想スイッチを使用することはできません。 NSX-T は、KVM ホストの場合、新しい仮想スイッチ テクノロジー N-VDS または Open vSwitches (OVS) を使用します。

NSX ライセンス

NSX-V および NSX-T ライセンスの良い点は、VMware が製品を分割していないことです。すでに NSX-V ライセンスをお持ちの場合は、いつでも NSX-T の使用を開始できます。

このソリューションは現在、VMware NSX Data Center と呼ばれており、次のエディションがあります:

- スタンダード

- プロフェッショナル

- 上級

- エンタープライズ プラス

リモート ワークの増加に伴い、VMware は リモート オフィス ブランチ オフィス も導入しました エディション (ROBO).

NSX-V と NSX-T の選択

NSX-V と NSX-T の主な違い システムは、上記の表とセクションで明らかです。 1 つ目は、VMware vSphere エコシステムと密接に関連しています。もう 1 つは無制限で、特定のプラットフォームやハイパーバイザーに縛られていません。

どの NSX オプションが適しているかを判断するには、各製品のユース ケースを考慮してください。

NSX-V の選択

この製品は、次の NSX-V のユース ケースで引き続き有効な選択肢です。

- 複数のハイパーバイザーを使用しないオンプレミス ワークロード向け。

- データセンターで VMware vSphere のみを使用している場合

- IT 環境で vCenter インスタンスを 1 つ以上使用している場合

- 複数の NSX Manager を備えた冗長性の高いオンプレミス インフラストラクチャが必要ない場合。

NSX-T の選択

多くの更新と拡張機能を備えた VMware NSX-T は、ほぼすべてのケースで NSX-V を追い抜きました。 NSX-T の使用例は次のとおりです。

| セキュリティ | 自動化 | マルチクラウド仮想ネットワーキング | クラウドネイティブ アプリのサポート |

|---|---|---|---|

| 重要なアプリケーションのロックダウン | フルスタック アプリケーションの迅速な展開 | マルチクラウド環境のサポート | マイクロサービスとコンテナ化されたアプリケーション向けの高度なネットワーキングとセキュリティ機能 |

| 個々のワークロードの保護 | 他の自動化ツールとの統合 | 急速に成長するビジネス向けのクロスサイト ネットワーク仮想化。 | コンテナごとのセキュリティ ポリシー |

| 論理 DMZ の作成 | VM を他のサブネットに移行する際のセキュリティ ポリシーとアクセス ルールの自動適用。 | 単一から複数のデータセンターへの拡張。 | ネイティブのコンテナ間レイヤ 3 ネットワーキング |

| きめ細かいセキュリティ ポリシーのためのマイクロセグメンテーション | Consistent and error-free network configuration and management |

Conclusion:VMware NSX Provides a Strong Network Virtualization Platform

NSX-T and NSX-V both solve many virtualization issues, offer full feature sets, and provide an agile and secure environment. NSX-V is the original network and security virtualization platform that was the king of the hill for many years. As businesses are grow, there are fewer companies with single on-premises data centers and more cloud-based IT environments.

This is where NSX-T steps in. Its constant expansion of features and multi-site and cloud support is making NSX-V obsolete. Now, VMware labels their NSX solution as VMware NSX Data Center. With the necessary tools for moving and handling your data, regardless of the underlying physical network, NSX helps you adjust to the constant changes in applications.

The choice you make depends on which NSX features meet your business needs. If you are in the market for NSX, contact us for more information and NSX-V to NSX-T migration. Keep reading our blog to learn more about different tools and to find the best solutions for your networking requirements.

クラウドコンピューティング