プロセスマイニングを使用したデータプライバシーの改善

すばやく考えてください。毎週、または毎日、自分に関する情報を何回共有しますか。さまざまなウェブサイトでメールアドレスを送信したり、他の場所で他の個人情報を入力したりする回数を考えると、それが思った以上のものであることがすぐに明らかになります。

今日、オンラインのデジタルセキュリティは、夜間にドアをロックしておくことと同じくらい重要です。つまり、すべての企業がサイバーセキュリティの取り組みを改善するためにできる限りのことをしなければなりません。

新しい規制、サイバーセキュリティへの新たな焦点

現在、多くの政府や業界が、市民および消費者のデータを保護するための新しい法律や規制を作成しています。たとえば、欧州連合は最近、EU市民のためのより良いデータプライバシー管理を作成するために一般データ保護規則(GDPR)を導入しました。巨額の罰金が科せられる可能性があるため、あらゆる規模の企業、そして世界中の企業は、GDPRのデータプライバシー要件に従うための新しい戦略を作成する必要がありました。

このサイバーセキュリティへの焦点は、現在のシナリオにつながりました。現在、ほぼすべての新しいソフトウェア実装で、セキュリティの観点から徹底的な評価が必要になっています。明らかに、データ侵害や顧客、従業員、企業の機密データの損失を防ぐことが最優先事項です。非常に多くの特殊なサイバーセキュリティソリューションとニッチアプリケーションがありますが、エンタープライズシステムとプロセスマイニングなどのビジネスプロセス管理(BPM)ソリューションが安全であることを確認することが重要です。

このブログ記事では、プロセスマイニングの概念を紹介し、プロセスマイニングイニシアチブを開始するときに考慮すべきセキュリティの側面を詳しく見ていきます。

プロセスマイニングとは何ですか?

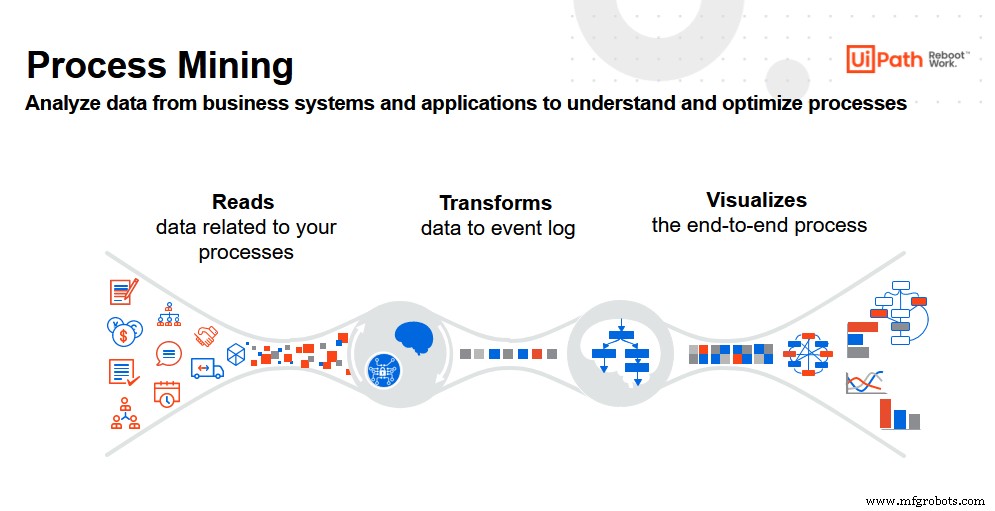

プロセスマイニングは、ユーザーが企業のデジタル活動に基づいて信頼性の高い視覚的なプロセスを構築できるようにする革新的なテクノロジーです。たとえば、従業員とソフトウェアロボットが企業のITシステムと対話するとき、それらのアクティビティはそれらのシステムによってキャプチャされます。プロセスマイニングは、このデータをイベントログに変換してから、エンドツーエンドのプロセスの新しい視覚化を作成します。

プロセスマイニングツールを使用して特定のプロセスを調べることにより、ユーザーはまったく新しい視点と貴重な新しい洞察を得ることができます。結果?ユーザーは、既存のプロセスを改善し、より良い意思決定を可能にするために必要な洞察を持っています。より具体的には、企業はプロセスマイニングを使用して、内部効率を高め、複雑さを軽減できるようになりました。どちらも、サイバーセキュリティへのアプローチを改善するために組織を位置付けるための重要な最初のステップです。

プロセスマイニングは、通常、プロセス中に企業の情報にアクセスするサードパーティによって提供される可能性があるため、安全な製品とプロセスを備えたプロセスマイニングプロバイダーを選択することが重要です。

チームはまた、明らかではないように思われる領域であっても、あらゆる段階で機密情報を保護するように注意する必要があります。たとえば、プロセスマイニングツールは従業員の作業に関するすべての詳細を表示できるため、1人の作業者が高レベルで実行していない場合は、このデータを暗号化する必要があります。このように、この情報を確認し、従業員と協力してこれらの結果を改善できるのは、従業員のマネージャーだけです。

プライバシーバイデザイン

プロセスマイニングを使用してサイバーセキュリティ(またはその他のプロセス)を強化する前に、ユーザーは透明性の必要性と、ワークフローやその他の結果を最適化する方法を検討することから始める必要があります。具体的には、次のことを考慮する必要があります。

-

彼らが必要とするデータ

-

そのデータを抽出する方法

-

このデータが保護され、プロセスのすべてのステップを通じてコンプライアンス要件を満たしていることを確認する方法

プロセスマイニングツールは企業情報を処理するため、すべての利害関係者のプライバシーを管理することは困難な場合があります。企業データに、名前、住所、部門、ユーザーIDなどの従業員と消費者の個人情報(PII)が含まれていることを考えると、この課題は特に当てはまります。

プライバシーバイデザインの原則は、透過的なデータの提供と利害関係者のプライバシーの保護のバランスをとることに重点を置いています。このエンジニアリングアプローチは、テクノロジープロバイダーが何よりもプライバシーを強調することを奨励します。したがって、プライバシーバイデザインのアプローチでは、他のワークフロー、プロセス、または機能に関連する他の考慮事項の前に、予防的かつ予防的な方法でプライバシーを処理する必要があります。

プロセスマイニングで考慮すべきプライバシーの決定

新しいプロセスが個人データポリシーと競合せず、要件に準拠していることを確認するには、考慮すべき点がいくつかあります。

-

生データへのアクセス :最初のステップとして、会社のITシステムからのものかデータウェアハウスからのものかを問わず、データ抽出プロセス全体を慎重に検討してください。プロセスマイニングの実装チームは、この企業データにアクセスできる必要があります。これにより、分析に最も重要なものを抽出することに集中できます。その結果、企業がさらなる分析のためにアクセスを許可するデータを選択することが重要です。これは、実装全体の加速と簡素化にも役立つステップです。

-

適切な戦略を選択してください: データをフィルタリング、仮名化、または匿名化します。その後、プロセスマイニングチームは生データの翻訳に取り組む必要があります。彼らはこの情報を包括的な用語に変換し、プロセスマイニングに適したフォーマットを開発することができます。最終的に、データはダッシュボードに変換され、チームはこのダッシュボードを使用して、焦点を当てる機能を決定します。

この時点で、個人情報の管理には3つの選択肢があります。フィルター、匿名化 、または偽名化 。

-

フィルター :特定のプロセス分析に必要のない情報を追跡する必要がある場合があります。この場合、チームは単にそれを削除することをお勧めします。データが機密であり、ビジネス分析の結果に影響を与えない場合、特に有効で関連性のあるデータに焦点を当てる必要があるため、ユーザーはそのデータを削除できます。

-

偽名化 :これは機密データを処理する最も一般的な方法です。簡単に言えば、これは情報を暗号化する方法であり、ユーザーが情報を実際のデータ固有の名前、住所、またはその他のPIIデータに関連付けることができないようにします。

この場合、チームは可能な限り、任意のPIIデータを仮名情報に置き換えることを選択できます。たとえば、会社がアナリストにプロセス関連のタスクを実行する従業員の名前を見せたくない場合です。この場合、チームはこれらの名前を数字に置き換えることができます。一部のユーザーのみが「翻訳」の表にアクセスして実際の名前を特定できます。

-

匿名化 :これは、チームがPIIデータを一意の仮名に置き換えることを選択した仮名化手順とほぼ同じです。ただし、今回は変換表はありません。したがって、再匿名化が不可能であるため、元のデータは安全です。ただし、今回は変換テーブルはありません。このように、許可されていないユーザーは、利用可能なデータを使用して個人の機密情報を特定することはできません。

1つの考慮事項:匿名化されたデータは、プロセス分析を複雑にする可能性があります。特に、企業がデータを過度に保護して、最終的な洞察が役に立たなくなった場合はなおさらです。

完成したデータへのアクセス

データの準備が整い、「最終」と見なされたら、新しいコンテキストでデータにアクセスする方法を検討することが重要です。プロセスマイニングチームは、ダッシュボード、プロセスグラフ、レポート、およびその他の情報にアクセスできるビジネスユーザーを定義する必要があります。

UiPathプロセスマイニングなどの適切なプロセスマイニングツールは、ビジネスユーザーに所有権と制御を与えながら、ITチームへのアクセスを提供する貴重なセルフサービスツールを提供します。どちらのグループも、既存のプロセスに対する新しい洞察を得るという共通の目標に向けて独立して取り組むことができます。

プロセスマイニングについてもっと知りたいですか? UiPathプロセスマイニングに関するビデオをご覧になるか、ホワイトペーパー「エンドツーエンドのプロセスの理解と監視によるRPAの加速」をダウンロードしてください。

自動制御システム