レガシーコンポーネントによるデジタルトランスフォーメーションのサポート

デジタルトランスフォーメーション(DX)は、ビッグデータによる競争力の向上、プロセスの最適化、収益性の向上、および従業員と顧客との関係の改善を約束します。 21世紀のデータ指向環境ではデータの収集が不可欠であり、柔軟で相互接続されたコンポーネントが必要です。企業は、これらすべてを実装および最適化するための専門的なスキルを持つ人々を必要とします。それを超えて、各企業は独自のDXプランと既存のIT環境で作業する必要があります。

レガシーコンポーネントはDXの取り組みを制限する可能性があります

DXの取り組みは通常、デジタル化(アナログからデジタルデータへの移行)、デジタル化(デジタルデータの処理と分析)、デジタルトランスフォーメーション(ビジネスを最適化するためのデジタル化に基づく)の3つのフェーズに分けられます。

最初のフェーズであるデジタル化は、特に産業用制御システム(ICS)環境内で、レガシーコンポーネントへの依存によって影響を受ける可能性があります。 DXの取り組みを進めるために情報をデジタル化する必要があると、IT資産とオペレーショナルテクノロジー(OT)資産の間に多くの課題が生じる可能性があります。例:

- 組織は、レガシーシステムコンポーネントを維持または変更する専門知識を持つ個人を見つけることができない場合があります。

- トランスポート層セキュリティ(TLS)バージョン1.3やシンプルメッセージブロック(SMB)バージョン3などの最新の通信テクノロジーをサポートしていないレガシーコンポーネントでは、クラウドサービスやその他のシステムとの統合が難しい場合があります。

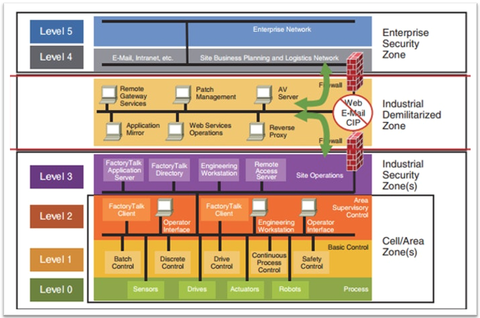

- モノのインターネット(IOT)または産業用モノのインターネット(IIOT)とも呼ばれるスマートデバイスの導入は、従来のネットワークセグメンテーション(図1に示すコンピューター統合生産のPurdueモデルなど)によって制限される場合があります。ウイルスや悪意のある攻撃者によってもたらされるリスクを軽減するための、企業環境およびインターネットからのICSコンポーネント。

レガシーシステムを使用したDXの現実

DXのメリットを実現するために、すべてのデバイスをアップグレードしないのはなぜですか。多くの理由。 DXの決定を計画および行うための実用的なガイダンスを見つけるのは困難です。また、アップグレードされたコンポーネントをサポートするための財源と人員が不足している可能性があります。 ICS環境内では、アップグレードされたデバイスの安全性を検証することは困難であるため、もう1つの障壁は、レガシーコンポーネントに対する人々の信頼のレベルと一致することです。

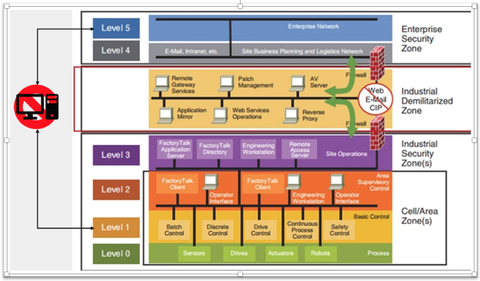

レガシーコンポーネントを使用して企業のDXの優先順位を満たそうとすると、安全性、可用性、サイバーセキュリティに影響を与えるハイブリッド実装が発生する可能性があります。たとえば、レガシーコンポーネントをデータ収集インフラストラクチャまたはクラウドサービスに接続するブリッジシステムまたはマルチホームシステムを作成すると、接続とデータ共有の問題が解決する可能性があります(図2を参照)。ただし、これにより、レガシーコンポーネントを保護するためのネットワーク分離および通信制御によって確立された保護が無効になる場合があります。

運用機能や安全性に影響を与えることなくDXデータ収集をサポートするためにレガシーコンポーネントを接続するには、慎重な計画が必要です。場合によっては、デバイスがPurdueモデルのレベル2および3にあるオンプレミスシステム(データヒストリアンやエッジシステムなど)にデータを送信するハイブリッドアプローチが機能する場合があります。

これにより、機密性の高いOTコンポーネントやネットワークに直接接続しなくても、承認されたデータストリームにアクセスできます。全体として、人、プロセス、テクノロジーを保護しながらDXの目標を達成するための最も安全な方法を見つけることは容易ではなく、ITとOTのスタッフメンバー間の共同作業が必要です。

DXのサイバーセキュリティに関する考慮事項

環境の変更では、組織のリスクを最小限に抑えるために、サイバーセキュリティとDXの両方の目的を考慮する必要があります。 NIST SP 800-37 Rev. 2、情報システムおよび組織のリスク管理フレームワーク:セキュリティとプライバシーのシステムライフサイクルアプローチは、組織のリスク管理アプローチを確立するためのガイダンスを提供します。重要な側面は、サイバーセキュリティプログラムを持つことです。私がよく耳にする誤解の1つは、サイバーセキュリティはITの問題であるか、テクノロジーの問題であるというものです。これが真実であることを望んでいますが、現実には、サイバーセキュリティは組織全体に広がっています。重要なインフラストラクチャを改善するためのNISTフレームワークサイバーセキュリティおよびNISTIR8183 Rev. 1、サイバーセキュリティフレームワークバージョン1.1製造プロファイルは、組織が課題に取り組み、体系的かつ一貫した方法でサイバーセキュリティプログラムを定義および実装するのを支援できるガイドです。サイバーセキュリティおよびリスク管理プログラムを導入すると、組織は環境の変化を評価して、サイバーセキュリティのリスクを最小限に抑えながら、DXの目標を達成していることを確認できます。常にリスクがありますが、重要なのは、組織、規制、およびサイバーセキュリティの要件を達成しながら、リスクを最小限に抑えるバランスを見つけることです。

前述のように、レガシーコンポーネントは、DXとサイバーセキュリティの実装を複雑にする可能性があります。可能な限り、慎重な計画とテストを行うことを強くお勧めします。 NISTIR 8183に基づいて、NISTは、NIST SP 800のガイダンスと推奨事項に基づいて一般的なサイバーセキュリティ制御を実装する際に、ICS環境へのパフォーマンスの影響を判断するためのより定量的なアプローチを提供するCybersecurity Framework Manufacturing Profile Low Impact Level Example ImplementationsGuideも公開しました。 82 Rev. 2、産業用制御システム(ICS)セキュリティガイド。

MEPNationalNetwork™はDXの計画と実装に役立ちます

DXの目標を達成するには、迅速で正確なデータ収集をサポートする相互接続を増やす必要があります。各企業のアプローチは、環境内のレガシーコンポーネントのタイプによって異なります。従来のコンポーネントをアップグレードするのが理想的ですが、実際には、多くの企業が既存のテクノロジーでDXをサポートする必要があります。計画を立てるとき、組織は、人、データ、およびデバイスを保護しながら、既存のプロセスおよびデバイスと統合する方法のバランスを慎重にとる必要があります。

DXの実装は困難な作業になる可能性がありますが、慎重な計画、会社のITスタッフとOTスタッフ間のコラボレーション、およびNIST出版物やMEP NationalNetworkなどの貴重なリソースの使用により管理できます。

MEP National Networkは、企業が戦略的計画を通じて適切なバランスを見つけ、DX投資のガイダンスを提供するのに役立ちます。全国およびプエルトリコで提供されるサービスの詳細については、州のMEPセンターにお問い合わせください。

産業技術

- CPG製造におけるデジタルトランスフォーメーションの最適化

- FiixとIDCによるデジタルトランスフォーメーションの調査

- デジタルネットワークプラットフォーム:変革は旅です

- 人間味のあるサプライチェーンの変革

- デジタルトランスフォーメーションの成功を計画する

- 製造業におけるデジタルトランスフォーメーションとは何ですか?

- デジタルトランスフォーメーションの7つの推進要因

- 製造業におけるデジタルトランスフォーメーションの課題

- 石油およびガスOEMがデジタルトランスフォーメーションで直面する課題とIIoTがどのように役立つか

- デジタルマニュファクチャリングの変革:新年の抱負

- 産業用デジタルトランスフォーメーションの最新トレンド